Depuis plusieurs mois et le début des révélations d’Edward Snowden, les experts en sécurité informatique et les défenseurs de la vie privée en ligne ne savent plus à quel saint se vouer.

Révélation après révélation, les documents exfiltrés par le lanceur d’alerte américain au sujet de la NSA témoignent de la puissance de l’agence de renseignement et de sa capacité à percer les protections les plus robustes sur Internet. La question qui revenait sur toutes les lèvres était à la fois simple et complexe : quel outil lui résiste encore

» Lire aussi : Affaire Snowden : comment la NSA déjoue le chiffrement des communications

Au Chaos Communication Congress de Hambourg, un festival de quatre jours traitant notamment de sécurité informatique, les deux journalistes américains Jacob Appelbaum et Laura Poitras ont finalement apporté, dimanche 28 décembre, des réponses à cette question.

Lors d’une conférence, les deux journalistes ont présenté de nouveaux documents – également et simultanément publiés dans Der Spiegel – issus du stock soustrait par Edward Snowden. Ceux-ci révèlent que plusieurs outils, programmes ou langages informatiques posent de gros problèmes à la NSA lorsqu’il s’agit de les percer à jour. Ces documents, datent de 2012, mais le magazine allemand explique qu’ils ont de grandes chances d’être encore valables aujourd’hui.

Des outils résistent

Les outils dont la robustesse résiste à la NSA sont peu nombreux : GnuPG, qui sert à la protection des courriels, Tails, un système d’exploitation « amnésique », OTR, un protocole informatique protégeant la confidentialité des discussions instantanées, les applications développées par le collectif Whispersystems (comme Signal), Truecrypt, un système de chiffrement des documents dont l’interruption mystérieuse a suscité de nombreuses interrogations et Tor, un navigateur permettant notamment une navigation anonyme sur Internet.

Les efforts de la NSA à l’encontre de Tor étaient déjà connus. Les nouveaux documents publiés montrent que ces efforts sont restés, pour le moment et jusqu’en 2012 au moins, sans effets.

» Lire : TOR, logiciel clé de protection de la vie privée, dans le viseur de la NSA

« Je voulais faire une conférence positive » explique Jacob Appelbaum, qui a fait applaudir par les 3 500 personnes massées dans l’auditorium du centre des congrès de Hambourg les développeurs de certains de ces outils.

De nombreux outils peu fiables

Lui et Laura Poitras n’ont cependant pu éviter l’énumération de quelques-uns des outils de protection des communications qui n’ont pas résisté à la NSA. Cette liste témoigne de l’ampleur des ressources consacrées par la NSA et certains de ses alliés à défaire certains des principaux moyens de protection des communications sur Internet.

Der Spiegel écrit par exemple que les connexions dites « https », où le « S » signifie « sécurisé » n’ont « plus grand-chose de vraiment sécurisé ». Selon un des documents publiés par le magazine allemand, la NSA prévoyait de « casser 10 millions de connexions en https d’ici la fin de l’année 2012 ». Ce type de protection permet à un internaute d’être certain de se connecter à un site authentique (de sa banque par exemple), et empêche un intermédiaire d’intercepter des informations qu’il lui transmet. Elle est utilisée quotidiennement par des centaines de millions d’internautes dans le monde entier, parfois sans même qu’ils s’en aperçoivent.

D’autres moyens de protection sont également à portée de la NSA, comme SSH, une technique pour connecterde manière sécurisée deux ordinateurs entre eux, largement utilisés par les informaticiens. Plus inquiétant, les documents indiquent que la NSA peut s’attaquer avec succès aux VPN (« réseaux privés virtuels »). Cette technologie, derrière son nom obscur pour le grand public, est pourtant centrale pour la sécurité de nombreusesentreprises, qui les utilisent par exemple pour accéder depuis l’extérieur à leur réseau interne. Douze agents de la NSA ont ainsi été chargés de passer outre le VPN

(« réseaux privés virtuels »). Cette technologie, derrière son nom obscur pour le grand public, est pourtant centrale pour la sécurité de nombreusesentreprises, qui les utilisent par exemple pour accéder depuis l’extérieur à leur réseau interne. Douze agents de la NSA ont ainsi été chargés de passer outre le VPN utilisé par le gouvernement grec, indique un des documents.

utilisé par le gouvernement grec, indique un des documents.

Une « guerre contre la sécurité sur Internet »

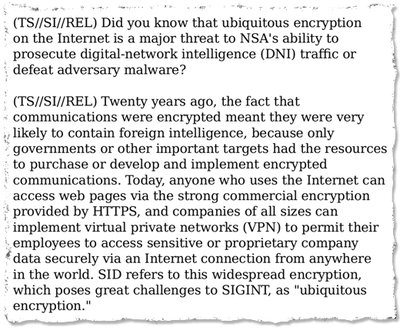

Pour contourner ces robustes protections, la NSA a recours à « tous les moyens disponibles », écrit Der Spiegel, des super-ordinateurs capables de milliards de calculs à la seconde à l’envoi d’agents sous couverture pour tenter d’influencer le développement de ces moyens de protection. Ces moyens déployés ne sont pas surprenants : selon un document de la NSA reproduit par Der Spiegel le chiffrement des communications (et donc la confidentialité d’une part croissante des échanges sur Internet) est aujourd’hui « une menace » pour l’agence.

Ces nouveaux documents éclairent un peu plus ce que le magazine allemand décrit comme « une guerre contre la sécurité sur Internet ». Une sécurité, rappelle-t-il encore, qui est loin d’être l’apanage des terroristes ou des criminels, mais qui protège des centaines de millions d’internautes dans leur utilisation quotidienne d’Internet.

Les centaines d’activistes et militants qui ont applaudi, debout pendant plusieurs minutes, à la fin de la présentation de ces documents ont donc de quoi avoir la migraine devant les capacités de la NSA. Mais aussi de quoi se réjouir : « ce n’est pas sans espoir, la résistance est possible » a ainsi lancé M. Appelbaum. « Lelogiciel libre et une cryptographie bien implémentée fonctionnent.

» Lire l’article de Der Spiegel dans son intégralité, en anglais

http://www.lemonde.fr/pixels/article/2014/12/28/les-enormes-progres-de-la-nsa-pour-defaire-la-securite-sur-internet_4546843_4408996.html#SHeBP3dcm47LfFxz.99

Lu ici