Des scripts malicieux de Session Replay découverts dans 89 extensions Chrome

lundi 5 février 2018 à 11:15

Les gens sont de plus en plus vigilants au sujet des scripts que proposent les sites qu'ils visitent, mais restent négligents quand il s'agit des extensions qu'ils installent sur leur navigateur, reportant leur confiance sur les gérants des "stores".

Les chercheurs de Trend Micro viennent d'identifier plus de 89 extensions pour Google Chrome totalement dangereuses, car ayant en leur sein, une fonctionnalité de "Session Replay" (Pour enregistrer et rejouer les sessions des utilisateurs.)

Les scripts de Session Replay permettent donc aux sociétés qui mettent en ligne ces extensions, de savoir exactement ce que fait l'internaute avec son navigateur. Et TOUT son navigateur. Pas uniquement sur un site web précis…

C'est donc un bon gros mouchard qui enregistre aussi bien les mouvements de la souris, les touches du clavier et toutes les interactions avec la page en cours.

Conçus pour (en théorie) ne pas enregistrer les mots de passe, ces scripts qu'on pourrait comparer à des keyloggers, ne font pas de distinction entre l'un de vos tweets, votre adresse, vos n° de CB ou encore vos messages personnels.

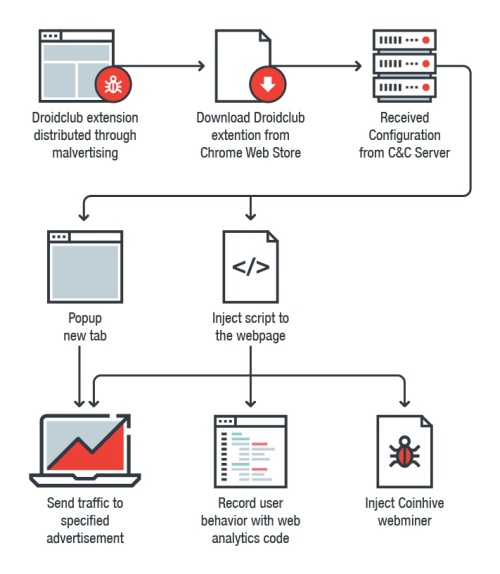

Le point commun de ces 89 extensions proposées sur le Chrome Webstore de Google, c'est qu'elles intègrent toutes le script Session Replay de Yandex modifié volontairement pour devenir un véritable malware opéré par le groupe Droidclub.

L'apparition de ces extensions (aux doux noms de Air Plant Holder, Applesauce Christmas Ornaments ou Cuban Sandwich) sur le Chrome Store découle donc bien d'une volonté cybercriminelle.

Le plus beau là-dedans c'est que ces extensions sont liées à un système de contrôle central (C&C Server) exactement comme pour les botnets, ce qui permet aux cybercriminels d'injecter dans les pages web visitées par la victime, de la pub ou des scripts pour miner de la cryptomonnaie. Le tout bien évidemment à l'insu des 425 000 personnes qui les ont installés.

Google a retiré toutes les extensions découvertes par Trend Micro et a neutralisé celles déjà en place dans les browsers des gens.

Bref, que ce soit avec votre ordinateur, votre smartphone ou votre navigateur, soyez toujours vigilant lorsque vous installez quelque chose (surtout si ça porte un nom chelou ^^)