Je ne sais pas si vous vous souvenez, mais le 23 décembre 2015, environ 230 000 Ukrainiens ont été plongés dans le noir suite à une coupure d’électricité gigantesque.

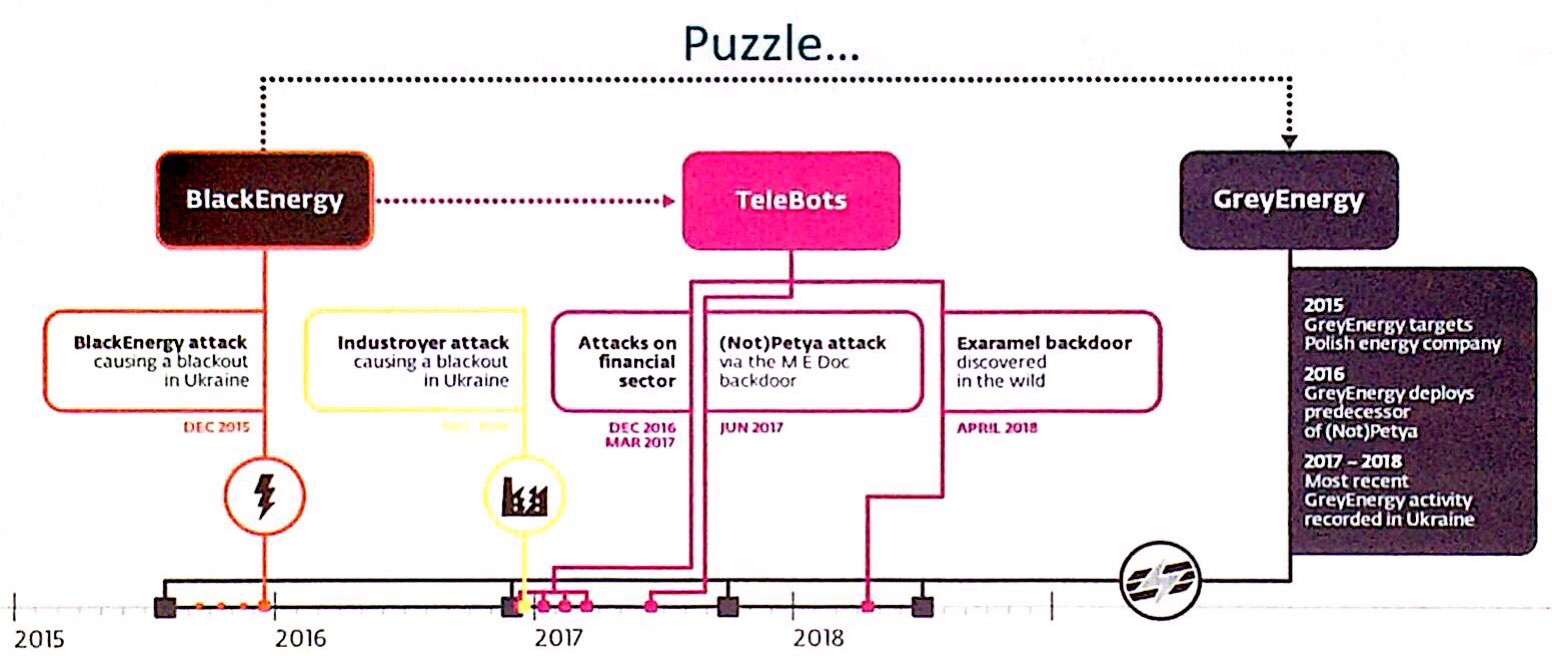

La particularité de cette coupure de courant est qu’elle a été provoquée par un malware identifié sous le nom de BlackEnergy.

Ce cheval de Troie découvert la première fois en 2007 était, à l’origine, capable de faire du DDoS, du renseignement et des attaques destructrices. Puis vers 2014, il a été enrichi de modules permettant de cibler SCADA et ainsi prendre la main sur les systèmes de contrôle industriels (ICS).

Transmis à l’aide de phishing et infectant le réseau du fournisseur d’énergie ukrainien, Prykarpattya Oblenergo, BlackEnergy a été pris très au sérieux par les enquêteurs. C’est la première fois qu’un malware avait un tel impact stratégique sur la population d’un pays.

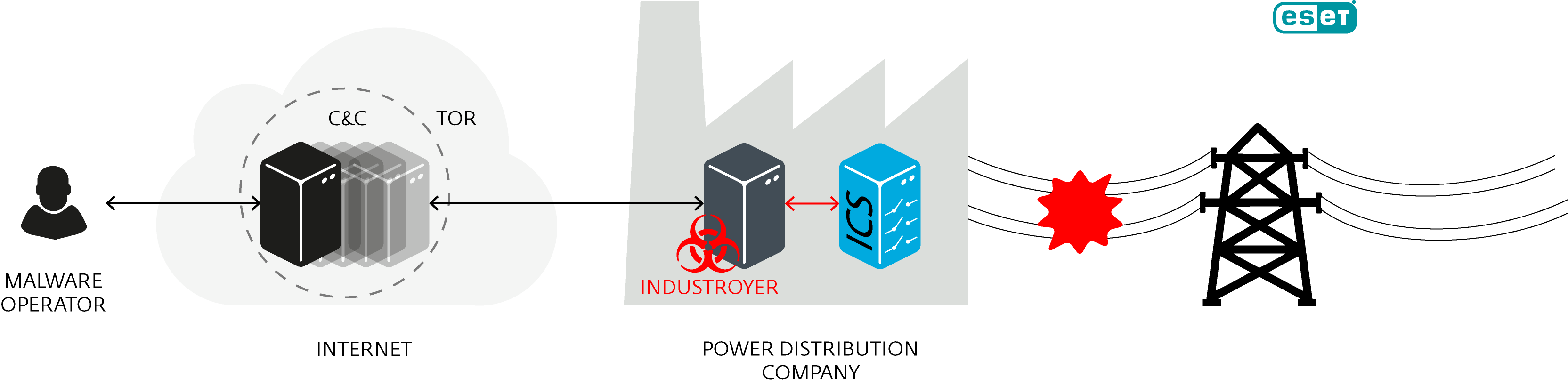

Peu après BlackEnergy, ce fut au tour du malware Industroyer de frapper, provoquant une seconde coupure majeure de courant dans la capitale ukrainienne en 2016. Au même moment, apparaissait alors un groupe d’APT (Advanced Persistent Threat) baptisé TeleBots.

TeleBots est aussi connu notamment pour être à l’origine du malware KillDisk qui a frappé plusieurs institutions financières, mais aussi, d’après ESET, à l’origine de NotPetya qui a paralysé de nombreuses entreprises en 2017 (Fedex, Merck, Maersk mais aussi Durex) provoquant pour un total de 10 millions de dollars de dégâts.

Mais là où il y a du neuf, c’est que TeleBots est aussi, d’après ESET, à la source d’un malware baptisé GreyEnergy, semblable à BlackEnergy, c’est-à-dire capable de frapper les systèmes de contrôle industriels, mais avec beaucoup plus de furtivité.

GreyEnergy a déjà été remarqué lors de plusieurs attaques en Ukraine et en Pologne durant ces 3 dernières années. Il fonctionne, comme BlackEnergy, à l’aide de modules qui se chargent à la demande en fonction des besoins, parfois uniquement en mémoire, et qui peuvent disparaitre sans laisser de traces.

Les modules identifiés sont, pour le moment, utilisés à des fins d’espionnage (backdoor, extraction de fichiers, captures écran, keylogger, vols de mot de passe…etc.), mais ESET indique que les similitudes de GreyEnergy avec BlackEnergy et Industroyer, indiquent que celui-ci aurait été mis au point avec TeleBots.

De plus, le panel de machines ciblées qui sont pour la majorité des systèmes ICS avec SCADA, laisse fortement supposer l’arrivée prochaine de modules permettant de cibler les systèmes industriels.

GreyEnergy se transmet grâce à du spearphishing (hameçonnage ciblé), de la compromission de sites web publics et utilise du code et une architecture logicielle semblable à celle de BlackEnergy et d’autres malwares du groupe TeleBots.

GreyEnergy utilise des outils externes comme PsExec, WinExe, Nmap ou encore Mimikatz pour se déployer et faire sa collecte de renseignement. De plus, chaque serveur C&C (Control & Command) de GreyEnergy est un relai Tor actif tout comme l’étaient les serveurs C&C de BlackEnergy.

Bref, une belle saloperie qui, lorsqu’elle sera pleinement active, mettra probablement à genoux de nouveaux systèmes industriels.

Et là on peut tout imaginer : Usines, systèmes électriques, systèmes de gestion des infrastructures de transport, systèmes de distribution d’eau, centrales nucléaires…etc.

La seule question à laquelle le livre blanc de ESET ne répond pas, c’est : Quand ?

Source