Nos visites dans l’Internet iranien nous ont apporté leur lot de surprises. A la recherche d’appliances Blue Coat, nous avons surtout trouvé des outils Fortinet, ZTE ou HP. Pas des petits modems à 2 cents d’euro que l’on peut passer en douce à la frontière dans une valise. Non. Des machins de plusieurs centaines de kilos. Notamment deux HP routeurs SecBlade H3C SR8808 équipés de cartes modules de firewalling et proxy / web caching. Bref, que du bon matériel à usage dual, très pratique dans un pays comme l’Iran. Tout ceci serait dramatiquement banal si ces équipements n’étaient pas accompagnés de 4 petits copains chinois de marque ZTE et sur la plage IP de la TCI, un ISP pas vraiment comme les autres.

Nous avons donc posé quelques questions à Blue Coat et HP. Si Blue Coat a répondu l’habituel flot de caca de taureau, HP a fait bien mieux : la société n’a pas répondu… du tout. La tête enterrée dans le sable façon autruche, elle attend que ça passe. Ami lecteur qui a suivi la saga Amesys sur Reflets, tu sais que HP va s’étouffer sous son sable avant que nous ayons fini de raconter son business dans des pays riants comme l’Iran ou la Syrie… Pas elle.

Commençons par HP et sa politique de l’autruche.

Première tentative d’approche douce, un petit tweet de Bluetouff à l’attention de ces messieurs d’HP France.

Réponse ? Adressez-vous à notre agence de relations publiques qui est à même de répondre à vos questions.

Là, l’équipe de Reflets esquisse un sourire et se demande si, au choix, HP France tente de se débarrasser de la patate chaude ou de pourrir la journée de la stagiaire fraichement sortie de l’EFAP.

Réponse de l’agence de relations publiques ? Pas de réponse.

A ce stade, la rédaction de Reflets se lance dans un mass mailing, histoire de ratisser large et de ne risquer d’oublier personne. Nous choisissons donc tous les responsables du service de com et de la presse de HP, aux USA et en France qui pourraient, de près ou de loin être concernés par ces produits.

Nous leur adressons ce mail :

To: rachel.channing@hp.com, libby.archell@hp.com, dayna.fried@hp.com,

samantha.singh@hp.com, veronique.andro@hp.com, alain.roche@hp.com

Subject: Press questions about HP products in Iran

Good morning,

My name is Antoine Champagne.

I'm a french journalist for Reflets.info

We are reporting on the iranian Internet infrastructure.

We have found HP routers/firewalls SecBlade H3C SR8808 in Iran.

References :

- http://www.raymarinc.com/OldWeb/network-services/HP_Rtr_Core.shtml

- http://h17007.www1.hp.com/docs/whatsnew/hirono/HP-Networking-VPN-

Firewall-Module-Family-Data-Sheet-4AA3-7162ENW.pdf

- http://www.hp.com/hpinfo/newsroom/press_kits/2011/

InteropLasVegas2011/Change_The_Rules.pdf

We would like to understand how this material got it's way

into Iran and landed in the AS12880 (Information Technology Company),

on an IP range belonging to the Telecommunication Infrastructure

Company which is mostly dedicated to the Internet surveillance.

AS12880 :

- http://bgp.he.net/AS12880#_asinfo

- http://bgp.he.net/AS12880#_prefixes

For now, we have spotted two IPs for SecBlade H3C SR8808 which

do not seem to be here for a company QoS policy.could you

please help us with these questions :

- How did these HP products got there ?

- Did HP sell directly to Iran or was it a client ?

- If so, did your client help the local teams to configure the products ?

- Do you know what those routers are used for by the Iranians ?

Best regards,

Réponse des patrons de la com’ de HP ? Pas de réponse.

Ça commence à être à la fois pas très poli de la part de HP et pas très malin parce que le mode autruche ne permet pas de faire disparaître le problème…

Blue Coat et ses habituels #Spanous

Mais HP n’est pas seul sur le grill iranien…

Trente quatre appliances BlueCoat en Syrie, découverte par Telecomix… Après l’épisode de 2011, on pouvait s’attendre à ne plus retrouver une seule machine Blue Coat dans ce pays. Mais non… Et comme Reflets ajoutait sa pierre à l’édifice en racontant que 171 appliances avaient fait surface en Iran en 2010 et 2011, il fallait bien leur poser quelques questions :

- Existe-t-il d’autres appliances Blue Coat en Syrie, à part les 16 repérées en 2011 par Telecomix et Reflets.info ?

- Vos appliances communiquent avec vos infrastructures. Vous êtes donc en mesure de les situer géographiquement. Avez-vous procédé à un audit pour vérifier si vous ou un de vos revendeurs indélicats avaient vendu des appliances à des pays sous embargo ou dont il est notoire qu’ils ne respectent pas les droits de l’homme ?

- Les liens entre la Syrie et l’Iran sont notoires. Avez-vous vérifié sur vos infrastructures si des appliances Blue Coat avaient pu être livrées à ce pays ?

La réponse officielle de Blue Coat vaut son pesant de caouètes…

« We take reports about the presence of Blue Coat technology in embargoed countries like Syria very seriously.

Ah ? Une fois posée cette évidence, on attend le #Spanous qui ne manquera pas de suivre :

We have been aware of the presence of our appliances in Syria and have been actively cooperating with the U.S. government since 2011 as part of its investigation into the illegal transfer of our products to Syria by third parties.

Bingo, nous avons un premier #Spanous. C’est le méchant revendeur. Et d’ailleurs, c’est tellement #Spanous que le département du Commerce ne nous a même pas infligé une amende :

As a result of its investigation, the U.S. Department of Commerce has fined or otherwise sanctioned several third parties in connection with the unlawful diversion of our products to Syria that took place without our knowledge.

« Sans qu’on le sache »… Deuxième #Spanou officiel.

We are conducting an internal review of the information published on May 22 to determine whether it provides new information about the presence of our products in Syria.

Nous voilà rassurés, Blue Coat enquête… Mais d’Iran, il n’est toujours pas question dans la réponse officielle de la société…

In the meantime, we want to clarify that Blue Coat has never permitted the sale of our products to countries embargoed by the US, including Syria. We continue not to sell to Syria and also do not allow our partners to sell our products to Syria.

On veut bien les croire sur parole, mais les appliances sont bien arrivées d’une manière ou d’une autre, hein… Elles ne se sont pas téléportées toutes seules.

Attendons la suite car le meilleur est à venir. Comme dirait notre ami Guillermito : attention, dans un paragraphe, vous allez être ridicule Mme Blue Coat…

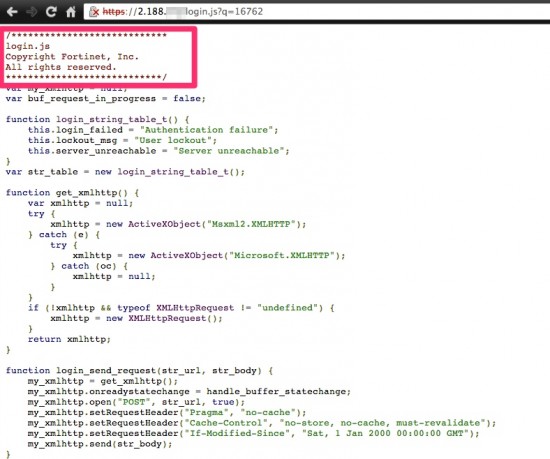

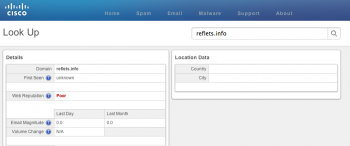

Even when our products are unlawfully diverted to embargoed countries like Syria without our knowledge, we use various techniques to limit our products from receiving updates or support from our servers or support personnel. For example, Blue Coat blocks communications from Syrian-designated IP addresses to Blue Coat servers, including those used for software or web filtering updates.

Dans cette partie de la réponse, Blue Coat reconnaît que ses produits sont exportés dans des pays sous embargo. Mais surtout, Blue Coat explique qu’elle utilise des « techniques variées » pour « limiter les mises à jour ou le support de la part de nos serveurs ou de nos employés ».

Limiter ? On pourrait s’attendre au mot « interdire ». Mais c’est un détail. Ce qui ressort ici, c’est que Blue Coat vérifie la localisation géographique de ses matériels et que ceux qui se trouvent dans un pays douteux, ne reçoivent pas le support et les mises à jour prévues dans le contrat et le prix de vente. En d’autres termes, Blue Coat a bien des méthodes techniques proactives pour repérer les appliances dans des pays douteux, les repère, a donc connaissance de leur situation géographique à tout instant, et agit pour « limiter » les mises à jour…

Blue Coat ne pouvait donc ignorer la présence de ses machines en Syrie et en Iran. En a-t-elle parlé au département du Commerce ? Mystère et boule de gomme.

We fully support the embargo against the Syria regime and its agents. We respect and support human rights, such as freedom of expression. We do not design our products, or condone their use, to suppress human rights.

Troisième #Spanous : on fait des machines à usage dual mais nous, quand on les construit, ce n’est pas pour attenter aux droits de l’Homme. Non, non, non. Du tout.

Chez Reflets, on a même connu un vendeur de DPI qui disait vendre des stylos. C’est dire si la fabrication de caca de taureau est une véritable petite industrie chez nos amis vendeurs de DPI…

Billets en relation :