Nous vous avions parlé d’iTrust il y a un petit moment. Mais heureusement, Jean-Nicolas Piotrowski s’est aujourd’hui rappelé à mon bon souvenir en se livrant à un pseudo « audit de sécurité » sur le serveur de Reflets.info… comme ça sans qu’on lui demande rien, une charmante petite attention qui aurait par ailleurs pu lui valoir une plainte si le mail reçu aujourd’hui n’avait pas eu le bon goût de me faire pouffer de rire.

Nous vous avions parlé d’iTrust il y a un petit moment. Mais heureusement, Jean-Nicolas Piotrowski s’est aujourd’hui rappelé à mon bon souvenir en se livrant à un pseudo « audit de sécurité » sur le serveur de Reflets.info… comme ça sans qu’on lui demande rien, une charmante petite attention qui aurait par ailleurs pu lui valoir une plainte si le mail reçu aujourd’hui n’avait pas eu le bon goût de me faire pouffer de rire.

iTrust est l’une de ces bienveillantes entreprises qui se sont jetées sur la vague « Prism » pour refourguer leur « cloud souverain », j’en avais parlé ici. Ce n’était pas tant la solution technique que je dénonçais que l’opportunisme d’iTrust. Et bien ce billet, iTrust ne l’a pas digéré.

Jean-Nicolas Piotrowski, piqué au vif (il est un peu lent, l’article date quand même du 27 juin 2013), attire donc mon attention sur le dernier article du blog d’iTrust, une lecture de référence en matière de sécurité informatique… ah oui, c’est vrai, vous ne savez pas qui est iTrust, je vous explique…

ITrust est présent dans un nombre important de groupes de réflexion, groupes techniques ou grappes d’entreprises. Citons parmi eux :

Clusif, OSSIR (les supports de certaines conférences sont disponibles dans la partie ressource du site) :

Des clubs sécurités comme : le groupe de travail Cybersécurité porté par le pôle de compétitivité AESV et Digital Place, ou la commission sécurité de laMêlée numérique

Des clubs DSI locaux, les GSdays , le SSTIC, Le CloudSecurityAlliance, leDefcon LasVegas, la commission Cybersec de l’AFDEL, le FIC , ThinkTank Cybersec national, etc…

Voir même à l’assemblée nationale en tant qu’experts sécurité (Mars 2012)

Wahoooouuu !! eh beh… on se sent tout petit après ça… enfin on se sent tout petit, mais au moins on se sent le cul propre :

En janvier et Février 2013 nous avons eu l’occasion, en conférence au FIC (Forum de la cybercriminalité (Lille)) d’expliquer en quoi consistait le Patriot Act. (l’affaire Snowden n’était pas publiée (Mai 2013)). J’étais sur la scène auprès du responsable de la BU sécurité de Bull et le resp. de la cybersécurité de Thalès.

Il est mignon Jean-Nicolas, d’ailleurs, il est tellement mignon que je ne résiste pas à l’envie de publier son petit mail, une correspondance non personnelle attendue qu’il m’écrit de son mail professionnel et un mail non soumis à NDA attendu que Reflets n’a jamais été en « affaire » avec sa société.

Bonjour Monsieur Laurelli,

Je vous transmets un des derniers billets de ITrust : http://www.itrust.fr/Snowden_Prism_PatrioAct

J’ai cru comprendre que le sujet vous intéressait et que vous n’hésitiez pas à avoir une expertise sur le domaine.

Au fait, la non légitimité de Prism a été confirmée par un tribunal américain. Il serait bon de mettre à jour vos références.

Par ailleurs je ne pense pas que vous ayiez gagné en crédibilité auprès de la communauté en sécurité informatique avec votre billet sur ITrust, d’autant plus que de plus en plus d’éditeurs portent le même discours et valorisent la nationalité de leur solution dans le cadre de la protection des données de leur client.

Je me suis permis de lancer un audit de sécurité sur votre blog. C’est une prestation que nous facturons normalement mais je tiens à ce que les experts sécurité référents ne soient pas les plus mal chaussés. Je vous joins le rapport de sécurité de votre serveur. Il ne comporte pas de faille critiques mais certaines failles « medium » pourraient générer des désagréments. Je vous conseille de les corriger.

Bonne réception.

Il y a plusieurs points intéressants dans le mail de l’ami Jean Nicolas et le pire c’est que Jean-Nicolas n’est pas stagiaire, il dirige iTrust…

Au fait, la non légitimité de Prism a été confirmée par un tribunal américain. Il serait bon de mettre à jour vos références.

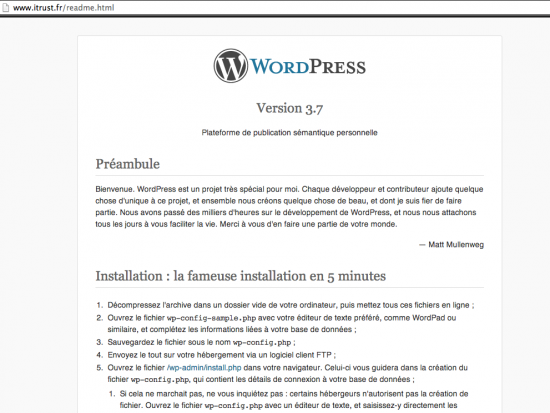

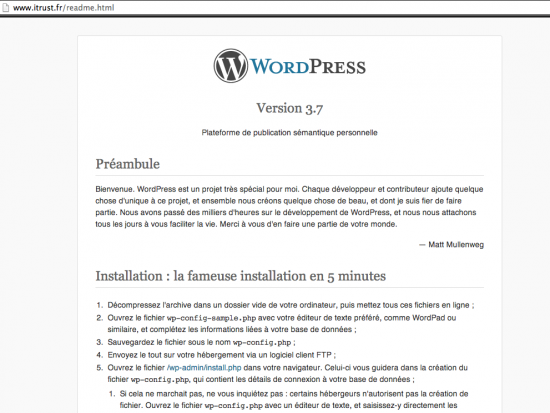

Jean-Nicolas souhaiterait donc que j’aille m’informer sur son blog (propulsé par Apache/2.2.22 Ubuntu Server at www.itrust.fr Port 80… et moi j’ai pas besoin d’un clicodrome qui scanne en agressive pour me rendre compte que ton site tourne sur une distribution dont le nom est un ancien mot africain qui veut dire « je ne sais pas configurer Debian« …) pour mettre à jour mes références d’un article. C’est vrai que je n’ai pas trop suivi cette histoire Prism, ni ces trucs de paranos de surveillance de masse… j’irai donc m’instruire avec les powerpoints d’iTrust et je regarderai attentivement les vidéos des causeries iTrust avec du iBullshit et du Thales dedans, des contractants bien identifiés de tout ce qui surveille en masse.

Par ailleurs je ne pense pas que vous ayiez gagné en crédibilité auprès de la communauté en sécurité informatique avec votre billet sur ITrust, d’autant plus que de plus en plus d’éditeurs portent le même discours et valorisent la nationalité de leur solution dans le cadre de la protection des données de leur client

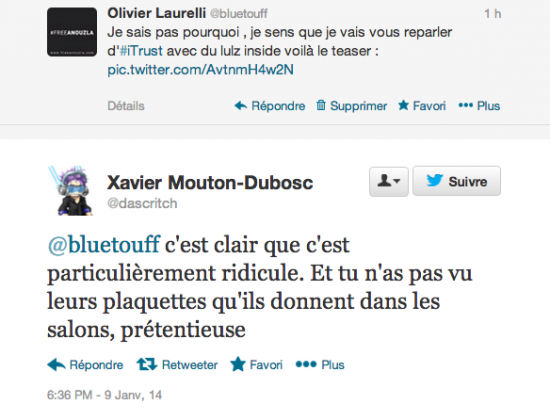

Jean-Nicolas, ton truc, visiblement, c’est le marketing… continue à faire du marketing, il semble que tu sois pas mauvais dans cet exercice, il y a même des fans de tes plaquettes.

Mais nous comprenons bien que face à iTrust, nous n’avons sur Reflets aucune crédibilité en matière de révélations sur les différents programmes de surveillance de masse ou leurs acteurs. Et comment te dire… n’avoir aucune crédibilité chez tes copains de Bull/Amesys et de Thales… heu mégalol ? Ta « communauté de la sécurité informatique« , des rois du clicodrome… c’est visiblement pas la même que la nôtre.

Mais puisqu’on en est à parler de crédibilité Jean-Nicolas, tu me permettras de jouer de transparence vis à vis de nos lecteurs et de publier ton « audit de sécurité ».

Les amateurs auront bien évidemment reconnu un rapport d’audit Nessus OpenVAS. Mais le plus drôle, c’est que tu vends ce truc ?! Jean Nicolas, t’es mignon mais ton rapport OpenVAS qui ne révèle rien d’exploitable, que tu as le culot de vouloir me vendre, et dont tu sembles si fier… comment te le dire gentiment ? Puisque t’en est si fier, on va en faire profiter tout le monde (PDF).

Je me suis permis de lancer un audit de sécurité sur votre blog. C’est une prestation que nous facturons normalement mais je tiens à ce que les experts sécurité référents ne soient pas les plus mal chaussés. Je vous joins le rapport de sécurité de votre serveur. Il ne comporte pas de faille critiques mais certaines failles « medium » pourraient générer des désagréments. Je vous conseille de les corriger.

Et bien Jean-Nicolas ? Tu t’en permets des choses… Tes copains de Bull et de Thales ne t’ont pas expliqué que tenter de forcer des serrures c’était très impoli et surtout condamnable ?

Il ne faudrait pas non plus que je finisse par trouver ta blague pas drôle, surtout le passage où te me conseilles de les corriger.. sinon quoi Jean-Nicolas ? Tu vas DDoSS mon OpenSSH ? tu vas me « localzploit« .

Tu vois, j’aurais mauvais esprit, je me dirais que tu tentes soit de nous extorquer des fonds, soit que tu nous menaces à demi-mots… j’aime pas les menaces.

Tu pousses le bouchon un peu loin Jean-Nicolas… attention.

Allez, moi aussi je vais être sympa et ne pas te demander un rond pour la config de ta Bobuntu, tu noteras que je ne pointe pas le doigt sur des pseudos problèmes mais que je te donne directement la solution :

ServerTokens Prod

ServerSignature Off

expose_php = Off

Bisous Jean-Nicolas, et tu passeras le bonjour à ta « communauté de la sécurité informatique » !

Et tu penseras à mettre à jour ton wordpress…

FacialNetwork, c’est le truc que l’on craignait de voir arriver, et il arrive. Ce truc pue, il est dangereux, il est intrusif, et en plus, ça a l’air développé par des personnes qui ne semblent pas avoir les compétences nécessaires pour manipuler des données personnelles. FacialNetwork est donc le réseau social qui permettra d’ici peu, via une application mobile, Nametag, d’ »identifier n’importe quelle personne que vous croisez dans la rue« . Vous prenez cette personne en photo, Nametag l’envoie sur FacialNetwork qui ira puiser les identités sur Facebook, Twitter et Instagram. Les images qui y sont indexées sont censées vous recracher l’identité de la personne en question. Bref il suffit qu’un crétin vous tague sur Facebook pour que n’importe qui accède à votre identité et à votre patrimoine numérique publique, dans un total hors contexte.

FacialNetwork, c’est le truc que l’on craignait de voir arriver, et il arrive. Ce truc pue, il est dangereux, il est intrusif, et en plus, ça a l’air développé par des personnes qui ne semblent pas avoir les compétences nécessaires pour manipuler des données personnelles. FacialNetwork est donc le réseau social qui permettra d’ici peu, via une application mobile, Nametag, d’ »identifier n’importe quelle personne que vous croisez dans la rue« . Vous prenez cette personne en photo, Nametag l’envoie sur FacialNetwork qui ira puiser les identités sur Facebook, Twitter et Instagram. Les images qui y sont indexées sont censées vous recracher l’identité de la personne en question. Bref il suffit qu’un crétin vous tague sur Facebook pour que n’importe qui accède à votre identité et à votre patrimoine numérique publique, dans un total hors contexte.