En visite aux « nuits de l’AN2V », le lobby de la vidéosurveillance

mardi 11 juillet 2023 à 15:51Tribune de Félix Tréguer, membre de La Quadrature du Net, initialement publiée sur le site lundimatin.

Il a fallu débourser 180€ et s’arracher à la torpeur de ce début d’été pour gagner le droit de s’attabler incognito au beau milieu du « milieu » français de la vidéosurveillance policière. L’AN2V, ou association nationale de la vidéoprotection, tenait l’une de ses « nuits de l’AN2V » à Paris le 27 juin dernier. Événement biennal, les « nuits » sont le moment le plus people de cette association de fabricants, de distributeurs, d’intégrateurs, bref de marchands des milliers de caméras de surveillance installées à grands frais dans nos villes et villages.

Ambiance

J’arrive vers 19 heures au musée des arts forains à Paris, à quelques centaines de mètres du ministère de l’Économie. Près de trois cent participants s’amoncellent dans la grande salle à l’entrée. L’ambiance est feutrée, les décors chatoyants et dorés. De vieux jeux de foire sont disposés aux quatre coins de la pièce, avec des animateurs et animatrices censées amuser la galerie. C’est l’heure de l’apéro et le champagne est servi sur des nappes blanches. Neuf individus sur dix sont des hommes, blancs eux-aussi. La quasi-totalité des quelques personnes non-blanches présentes ce soir sont des hôtes et des hôtesses, au vestiaire ou au service. Malheureusement rien de très étonnant dans ce lieu d’entre-soi élitaire.

Tandis que je m’exfiltre à l’extérieur pour respirer un peu, trois hommes s’assoient non loin de moi. Deux représentants de la société Videtics vendent leur soupe à un homme plus âgé qui semble être un donneur d’ordre : analyse de densité de foule, analyse de trafic et de trajectoire des individus dans l’espace urbain, ils vantent les mérites de leur solution et de l’expérimentation prochaine à Marseille du suivi de foules dans le cadre du consortium Serenity soutenu par BPIfrance. De là, en moins d’un quart d’heure, je vois passer Guillaume Cazenave, PDG de la start-up Two-I, spécialisée dans l’Intelligence Artificielle (IA) appliquée à la vidéosurveillance, mais aussi Élisabeth Sellos-Cartel, chargée de la vidéosurveillance au ministère de l’Intérieur. Quelques jours plus tôt, elle animait une réunion de l’AN2V pour éclairer ses membres quant au travail ministériel sur les futurs décrets d’application de l’article 7 de la loi« Jeux Olympiques » (JO) 2024, qui légalise à titre expérimental l’usage de la vidéosurveillance algorithmique – c’est le gros sujet du moment. De retour à l’intérieur, je vois passer les badges de représentants d’entreprises chinoises comme Hikvision et Dahua, lesquelles se partageraient plus de la moitié du parc français de vidéosurveillance. Des acteurs centraux et pourtant sur la défensive, on le verra. Puis à quelques mètres de là, je vois passer la personnalité politique clé pour l’ensemble du secteur de la vidéosurveillance : Philippe Latombe, ancien cadre au Crédit agricole et depuis 2017 député Modem de Vendée.

Philippe Latombe, député guest-star

Quoique que largement inconnu du grand public, le député Latombe est ce soir la guest-star. Aujourd’hui dans la majorité macroniste, membre de la commission des Lois à l’Assemblée nationale, il s’était présenté aux élections régionales de 2015 sur la liste d’extrême-droite de Debout la France, le parti de Nicolas Dupont-Aignan. Et en tant qu’élu de la majorité en 2021, il n’a pas hésité à propager une fake news sur des supposées « prières de rue musulmanes » à Challans. Pour le reste, il semble s’être employé à bâtir l’image d’un centriste raisonnable et d’ardent défenseur de la vie privée. Il a ainsi voté contre le passe sanitaire en 2020 et cosigné une tribune appelant à un moratoire sur la reconnaissance faciale. Cela a probablement aidé à ce que la présidente de l’Assemblée, Yaël Braun-Privet, le nomme au collège de la CNIL en août 2022.

Son jeu trouble avec l’industrie de la surveillance révèle pourtant son insatiable fascination pour la Technopolice, et le place dans une effarante position de conflit d’intérêt. Il y a quelques mois déjà, lors du salon professionnel ExpoProtection, le lobbyiste Sébastien Garnault, initiateur de la plateforme d’influence CyberTaskForce, le présentait en introduction d’un débat sur la vidéosurveillance comme « un interlocuteur de choix (…), un ardent défenseur de l’excellence française, donc clairement un coéquipier ». Cet hiver, Latombe a joué un rôle clé dans les débats sur l’article 7 de la loi JO 2024. Et il est entre autres choses co-auteur d’un rapport d’information sur « les images de sécurité » publié en avril dernier. Tout en jurant qu’« aucun compromis ne doit être fait concernant la protection des libertés fondamentales », ce rapport appelait à étendre très largement le recours à la vidéosurveillance et à la reconnaissance faciale. C’est de ce document dont l’AN2V a décidé qu’il serait beaucoup question ce soir.

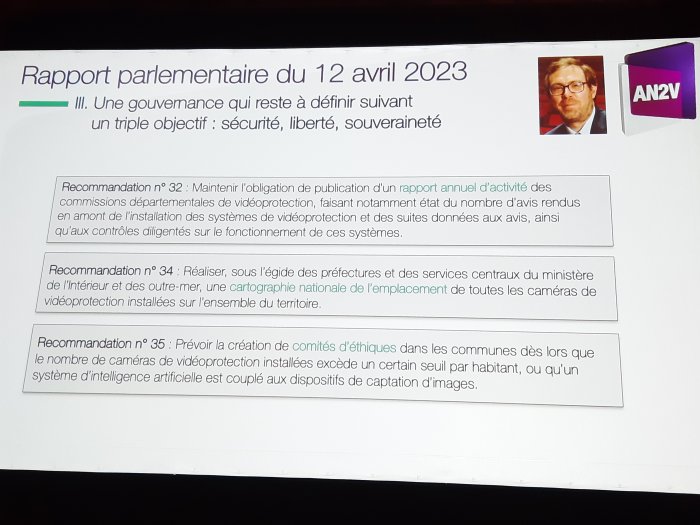

20 heures sonnent. Quelqu’un prend le micro pour demander à ces « messieurs » de passer à table, oubliant les quelques femmes présentes ce soir – la non-mixité masculine est ainsi assumée. Le maître de cérémonie, Dominique Legrand, président de l’AN2V, lobbyiste en chef de la vidéosurveillance à la gouaille insatiable, fait son entrée en scène. À l’aise dans son rôle de MC, il convoque Philippe Latombe sur l’estrade et l’avertit d’emblée : « Ce soir, j’ai envie de vous challenger ». Latombe est prêt, chaud-bouillant même, d’autant plus que, en tant que héraut politique du secteur, il se sait au-dessus de tout reproche. Le petit jeu de questions/réponses qui s’amorce est parti pour durer près de trois longs quarts d’heure. Il va consister pour le lobbyiste à reprendre les recommandations les plus cruciales du rapport parlementaire dont Latombe est co-auteur pour demander à ce dernier de noter, sur une échelle de 0 à 20, la probabilité qu’elles soient bientôt inscrites dans les politiques publiques. Exemple : Va-t-on assister à une refonte totale des « dispositifs de captation d’images dans l’espace public » pour « rationaliser » le cadre juridique fixé par le code de la sécurité intérieure ? 10 sur 20 répond Latombe : « Cela finira par arriver mais il faudra sans doute des années au ministère de l’Intérieur pour conduire ce gros travail légistique ».

Viennent ensuite les recommandations n° 3, 4 et 5 du rapport, puis les n° 8, 9, 11, 14, 15 et 16. Durant l’échange, Dominique Legrand doit s’interrompre une dizaine de fois pour demander le silence : « le bruit de fond est trop important, vous n’écoutez pas ! » C’est que, dans l’auditoire, on sirote le kir le ventre vide et les discussions s’animent. On préfère apparemment laisser Legrand faire son numéro en papotant entre pairs dans une atmosphère détendue, dont il faut bien avouer qu’elle fait un peu mauvais genre. Latombe, beau joueur, ne voudrait surtout pas déranger. Il lâche un « c’est pas grave » et invite à poursuivre.

Recommandation 20 sur l’interopérabilité des systèmes de vidéoprotection et d’IA mis en œuvre dans le cadre de l’expérimentation ouverte par la loi JO. Legrand surjoue la satisfaction : « ça, ça nous convient parfaitement ». Recommandation n° 22 sur des marchés publics réservés aux acteurs français et européens au nom de la souveraineté numérique. Latombe s’enthousiasme : « C’est un sujet qui est en train de prendre partout au sein de l’hémicycle, de la France insoumise au Rassemblement national ». Quant au fait d’avoir co-signé, de façon inédite pour la majorité, un amendement sur ce sujet avec l’extrême droite dans le cadre de la loi JO : « Je l’assume c’est pas un souci ». Chassez le naturel extrême-droitier et il revient au galop. Il faut dire qu’outre le fait que le Rassemblement national aide à faire passer près de la moitié des textes de la majorité macroniste, le souverainisme économique est de bon ton dans un climat de rivalités géopolitiques croissantes. Quoiqu’ils aient eu gain de cause avec l’échec de cet amendement, les représentants des entreprises chinoises présents ce soir doivent trouver ces appels au souverainisme peu ragoutants. Et en même temps, l’incurable dépendance des Français aux technologies de l’Empire du milieu leur paraît sans doute un peu pathétique.

Fabrique de l’acceptabilité sociale de la surveillance

On arrive aux recommandations n° 29, 30 et 31 qui portent sur la reconnaissance faciale et biométrique dans l’espace public, un sujet qui fait l’objet d’une récente proposition de loi de la droite et du centre adoptée au Sénat. Reprochant à ses collègues sénateurs de vouloir aller trop vite en besogne, Latombe détaille la philosophie qui guide son approche, à ses yeux la plus capable de porter ses fruits : la stratégie des petits pas, aussi connue sous le nom de « fable de la grenouille » :

« Avec la reconnaissance faciale, on touche à un tabou absolu, on touche au truc qui fait que ça fait hurler tout le monde. Ce que nous avons proposé dans le rapport, et je pense que c’est la vraie bonne façon de faire les choses : si on y va d’un coup d’un seul, un peu comme les sénateurs veulent le faire, ça va tellement crisper que ça passera pas. Il faut y aller en touchant les choses du bout du doigt et en y allant dans des cas très particuliers et très bien protégés, très bien balisés. C’est pour ça qu’on a proposé avec Philippe Gosselin d’utiliser la reconnaissance faciale en direct, avec le flux live, pour trois cas très particuliers : crise terroriste (il faut retrouver les terroristes, il faut pas qu’on se pose de question pour l’utiliser) ; la finalité « bande organisée » (le braquage de fourgon ou d’une bijouterie avec des gens qui sortent de la bijouterie et sont prêts à tirer sur n’importe qui, il faut savoir où ils sont pour intervenir le plus rapidement possible […]) ; et sur l’alerte-enlèvement ([…] pour récupérer l’enfant le plus vite possible […]). Il s’agit de cas emblématiques pour lesquels nos concitoyens savent bien qu’il y a un risque et qu’il faut mettre en place tous les moyens pour contrer ce risque. Ça serait une faute [de ne pas utiliser la reconnaissance faciale]. Si on a des outils pour le faire, utilisons-les, et après on verra bien si ça marche pas. On verra. »

Legrand fait le mec prudent : « Très bien, ça tombe sous le sens, on comprend bien qu’il faut cadrer tout ça, ça peut pas tourner H24 sur l’ensemble du territoire ». Les businessmen de la vidéosurveillance sont des gens raisonnables, c’est l’un des leitmotivs de la soirée.

On poursuit avec une série de recommandations (n° 32, 33 et 35) portant sur les commissions départementales de vidéoprotection et les comités d’éthique, alibis commodes pour faire croire à l’existence de garde-fous mais tombés en déshérence ces dernières années du fait de leur manque de pouvoir et de leur inutilité. Là encore, le député insiste – et l’AN2V approuve : il faut les relancer, il en va de « l’acceptabilité sociale » de la vidéosurveillance.

« La première idée, explique Latombe, c’est de se dire que pour que ce soit accepté par la population, il faut mettre un certain nombre de garde-fous. C’est la CNIL, c’est des choses comme ça, ou le recours au droit que les personnes peuvent avoir pour accéder à leur images […]. Ça permet de mettre du contrôle citoyen sur les choses sans nuire à l’efficacité. Avec les caméras augmentées, où il y a des biais, le regard citoyen [symbolisé par les comités] permet d’apaiser les craintes, d’être sûr qu’il y a un contrôle citoyen qui permet aux habitants de se tranquilliser […]. C’est pas forcément quelque chose qui coûte très cher, c’est quelque chose qui s’organise et qui doit se réunir au moins une fois par trimestre, de faire un rapport et de challenger les effectifs communal (sic). »

Le patron de l’AN2V écoute avec le regard satisfait du maître à qui l’élève récite une leçon parfaitement apprise. Vient enfin la recommandation 36, qui propose de consacrer la CNIL en tant que « chef de file » de la régulation des systèmes d’IA. C’est alors que le député confirme ce que l’on constate depuis des années : plutôt que le gendarme des données personnelles, la CNIL est désormais une agence dédiée à l’accompagnement de l’innovation.

« Beaucoup de monde voit la CNIL comme un empêcheur de tourner en rond. Pour le voir un peu de l’intérieur depuis l’été dernier, il y a quand même une volonté d’ouverture de la CNIL sur ces sujets. Et d’ailleurs, quand on regarde les différents décrets, et même le texte JO [sur la VSA] et même sur le texte « douanes » sur les LAPI [lecture automatique de plaques d’immatriculation], la CNIL a vraiment ouvert ses chakras, en se disant qu’elle ne pouvait plus être ce gendarme strict et qu’il fallait qu’elle intègre les réalités sociales et technologiques et économiques. Il n’en reste pas moins que dans la loi JO, il a fallu rassurer les citoyens sur le fait que les algorithmes sont expertisés avant d’être déployés. Il y a eu un grand débat au sein du gouvernement sur ce sujet, il a été arbitré par le ministère de l’Intérieur face à Bercy qui voulait absolument que ce soit l’Arcep, réputée plus proche des milieux économiques. Il n’empêche que la CNIL est aujourd’hui en grande mutation sur le sujet [de l’IA…]. Mais on ne peut pas confier ces sujets-là à la CNIL sans lui ouvrir complètement ses chakras, et la meilleure façon d’ouvrir ses chakras, c’est d’abord de renforcer son collège en y mettant peut être un peu moins de juristes issus du Conseil d’État, qui sont majoritaires, en y mettant des personnes qualifiées issues du monde technologique, universitaire, et qui ont un capacité à comprendre ce que sont les technos […] ».

Les membres actuels du collège de la CNIL, qui d’ailleurs incluent déjà des universitaires et spécialistes de l’informatique, apprécieront. Quant au fait que la CNIL soit un « gendarme strict », il s’agit d’une grosse exagération compte tenu du laisser-faire de l’autorité dans de très nombreux dossiers. Mais reconnaissons à Latombe une chose : c’est encore pire depuis quelques mois.

« Comment on fait la bascule »

Quoi qu’enorgueilli de son bilan en tant que relais politique du lobby de la vidéosurveillance, il y a un point sur lequel Philippe Latombe tient à faire son mea culpa : le retard pris dans le calendrier réglementaire dans le déploiement de la vidéosurveillance algorithmique (apparemment, 6 mois de retard sur le calendrier prévu). Les décrets d’application de la loi JO ne sont certes toujours pas parus, mais il en aurait vu passer certains à la CNIL et il assure que tout sera prêt pour septembre. Enfin, conformément au souhait exprimé dans son rapport, une proposition de loi devrait être déposée d’ici la fin d’année avec son collègue Philippe Gosselin (LR) pour donner corps à leurs recommandations. Bref, le député a toutes les raisons d’inviter l’industrie de la surveillance à l’optimisme :

« Sur tous ces sujets, je pense qu’il faut que vous soyez rassurés. L’ensemble des sujets commence à infuser partout. Et pas que simplement dans la sphère politique avec le Sénat et l’Assemblée. Je sens que les élus sur l’ensemble du territoire sont conscients des évolutions technologiques et qu’ils ne peuvent pas rester à l’écart. La vraie question ensuite est de [savoir] comment on fait la bascule. Je pense que la bascule elle se fera pas d’un coup d’un seul parce que si on l’impose par la loi d’un coup d’un seul, on aura des blocages et ça marchera pas. Il faut qu’on arrive à adapter les choses pour que nos concitoyens se rendent compte que ça les aide au quotidien. Et si on y arrive, et si les maires peuvent être là pour aider à pousser ce sujet-là, à ce moment on pourra faire avancer les choses. Mais on voit que c’est un sujet qui porte, on voit que c’est un sujet qui avance partout. Y’en a qui sont plus en avance que d’autres – par exemple les douanes sur les LAPI. Il faudra qu’on revoit la manière dont on peut élargir l’utilisation des drones malgré la réserve du Conseil constitutionnel [qui interdit leur usage par les polices municipales]. Il faut avancer petit bout par petit bout, ça se fera pas en un claquement de doigt, mais on va y arriver. Quant à l’Intelligence Artificielle, c’est une vraie révolution, et il faut que vous l’intégriez sur tous les domaines qui pourront être utilisés ».

Message reçu dans l’assistance. Le patron de l’AN2V est d’accord. Fier même : tout ce petit cirque a montré à ses ouailles qu’il faisait bien son boulot : « il faut apprécier chaque marche engagée, on voit beaucoup de choses avancer », insiste-t-il.

Au confessionnal de l’AN2V

Il est bientôt 21 heures. C’est le moment que l’AN2V a choisi pour nous surprendre. Après avoir remercié Latombe et l’avoir invité à s’asseoir à sa table, Dominique Legrand invite sur scène Alain Chouraqui, directeur de recherche émérite au CNRS et auteur du Vertige identitaire, un ouvrage paru en 2022 et sous-titré : « Tirer les leçons de l’expérience collective : comment peut basculer une démocratie ? ». Là encore, il sera donc question de bascule.

Proche de la LICRA, Alain Chouraqui est aussi président de la Fondation du camp des Milles, la structure qui gère le mémorial de ce camp d’internement situé près de Aix en Provence créé en 1939 pour y détenir des étrangers et des résistants anti-fascistes et qui, a l’été 1942, a servi de camp de déportation des juifs présents en zone non-occupée. On s’interroge : que peut-il bien faire ici ? Dominique Legrand tente de résumer la démarche : « À l’AN2V, on est pas là pour vendre que des caméras comme le disent très souvent ceux qui ne nous aiment pas, on est là pour réfléchir et de temps en temps lever le nez du guidon ». C’est en tout cas l’image qu’il veut donner à travers les nuits de l’AN2V.

Chouraqui commence donc son exposé, parle du travail de mémoire auquel il participe. Le ton de l’orateur est solennel, l’écoute de l’auditoire plus respectueuse. Chouraqui explique notamment que, dans le cadre d’un projet de recherche comparatif, lui et ses collègues politistes et historiens ont proposé un modèle en trois étapes des dérives autoritaires, génocidaires et fascistes. La France en serait aujourd’hui à la deuxième étape. L’espace d’un instant, il a réussi à casser la bonne ambiance. Dans un sac en papier disposé sur chacune des tables, on trouve son livre. Je l’ouvre au hasard et tombe sur la page 71. J’y lis le paragraphe suivant :

« Les ‘‘progrès techniques’’ offrent aux passions humaines une puissance telle qu’il peut en perdre la maîtrise en des ‘‘embardées monstrueuses’’ dont la Shoah est le paradigme puisqu’elle doit son ‘‘efficacité’’ extrême aux outils techniques et bureaucratiques les plus modernes mis au service du pire. Il suffit de se demander ce que les nazis auraient pu faire avec des outils informatiques et des manipulations génétiques. »

Par politesse, Chouraqui ne livrera ce soir aucune analyse quant au core business des membres de l’AN2V, à savoir la vente d’engins de surveillance qui participent à armer le génocide culturel des Ouïghours en Chine, la colonisation de la Palestine, et tant d’autres atteintes aux droits humains à travers le monde. Mais ce silence un peu hypocrite n’efface pas tout à fait l’incongruité de sa présence à cette soirée. Après son discours, le dîner peut enfin commencer. J’embraye la discussion avec mon voisin de table, dont le métier est, sans surprise, de vendre des caméras de surveillance et les technologies connexes. Il a trouvé l’intervention « passionnante » :

« C’est bien qu’ils l’aient invité, m’explique-t-il. On est des acteurs dans le business et c’est bien de se poser la question de l’impact des techniques qu’on met en place. Est-ce qu’on participe au Big Brother, au Big Data ? Dans un contexte de crise climatique et des migrations qu’il provoque, est-ce que nos instruments ne vont pas participer à faire du tri, à faire des choix dans les individus ? »

Il le dit à sa manière, vaguement inspirée par ce qu’il a retenu du choc des civilisations. Mais on sent que ces questionnements sont sincères. Tout vendeur de vidéosurveillance, pour peu qu’il n’assume pas pleinement ses penchants autoritaires et soit prêt à s’interroger – ce qui n’est certainement pas le cas de chaque personne dans l’assistance ce soir –, doit bien avoir occasionnellement ce genre de cas de conscience. Il sait qu’il flirte non seulement avec l’illégal, mais aussi avec l’amoral, ayant plus ou moins conscience qu’il contribue chaque jour à construire le monde pété que devront habiter ses enfants.

Je reste perplexe face à cet apparent paradoxe : invoquant la caution morale d’un personnage comme Chouraqui, l’AN2V sensibilise ses membres à la dérive autoritaire du pays, ce alors qu’elle est régulièrement pointée du doigt pour sa promotion de la surveillance numérique de l’espace public urbain. Comment l’expliquer ? Outre l’évident capital symbolique engrangé par l’association via la présence de l’intellectuel (« on réfléchit, on lève le nez du guidon »), le spectacle auquel j’ai assisté ce soir invite à faire l’hypothèse suivante : cette séquence sur l’autoritarisme produit la même chose chez les acteurs de la vidéosurveillance (à commencer par Legrand lui-même) que ce que la stratégie des petits pas et des garde-fous inefficaces produit sur la population : une forme de désinhibition vis-à-vis du potentiel totalitaire de cette technologie. Car la leçon d’histoire offerte par Chouraqui aura probablement permis à tout ce petit monde de se rassurer en se disant qu’il reste dans le camp du « Bien », celui de la démocratie, et ainsi de se dissocier de l’image funeste que leur renvoient leurs adversaires « droits-de-l’hommistes » (« ceux qui ne nous aiment pas », comme le résume Legrand de manière presque touchante). Ils peuvent d’autant mieux le faire que ce soir, ni Chouraqui, ni moi, ni personne d’autre n’aura pris la peine d’expliciter le lien entre technologies de surveillance et pratiques autoritaires. Ce lien est dans toutes les têtes et pourtant, il reste à l’état de non-dit.

Au fond, les nuits de l’AN2V sont un peu comme un confessionnal où les acteurs de la Technopolice sont venus ressasser leurs péchés pour mieux laver leur mauvaise conscience, un moment étrange où l’aveu implicite permet d’entretenir le déni. Faute secrètement avouée, à moitié pardonnée. Après ce bref moment de catharsis et de contrition silencieuse, chacun pourra s’en retourner à sa routine consistant à maximiser les profits liés à l’expansion des marchés de la surveillance. Plutôt qu’un paradoxe, et n’en déplaise à Charouqui, le gargarisme de démocratie auquel j’ai assisté ce soir révélerait donc l’un des mécanismes par lesquels les régimes libéraux contemporains « basculent », à savoir la déculpabilisation des élites et la production d’une irresponsabilité collective par la mise en scène des valeurs démocratiques. Des représentants commerciaux aux donneurs d’ordre administratifs en passant par les parlementaires, les hauts-fonctionnaires ou les ministres, nombreux sont ceux qui, en participant à ces événements rituels, se font croire qu’ils croient encore en la démocratie. Peut-être même se convainquent-ils ainsi qu’ils peuvent faire ce qu’ils font, c’est-à-dire déployer des technologies toujours plus sophistiquées de contrôle social, tout en agissant en son nom. Tandis que l’extrême droite s’affirme de manière toujours plus décomplexée, ces processus grâce auxquels les élites libérales gèrent la dissonance cognitive induite par leur complicité objective avec la spirale autoritaire en cours forment l’un des rouages les plus efficaces du fascisme qui vient.