Yunohost - Supervision en ligne de commande

jeudi 1 janvier 1970 à 01:00

Date de dernière mise à jour 07 juillet 2016

Avec Yunohost, je me suis mis sérieusement à l'administration système pour comprendre ce qui se passe sur ma machine et surveiller les accès et connexions etc. J'accède donc à ma machine via SSH (via une clef) en réseau locale ou à distance et dans ce billet, je comptais évoquer quelques-uns des outils et commandes que j'utilise. Le but n'est pas de faire un cours complet, juste un listing / une sorte d'aide mémoire partagé. Si vous même avez des conseils, des outils préférés non listés, n'hésitez pas à commenter.

Je suis susceptible de compléter ce billet au fur et à mesure de ma montée en compétence, d'où la date de mise à jour ci-dessus.

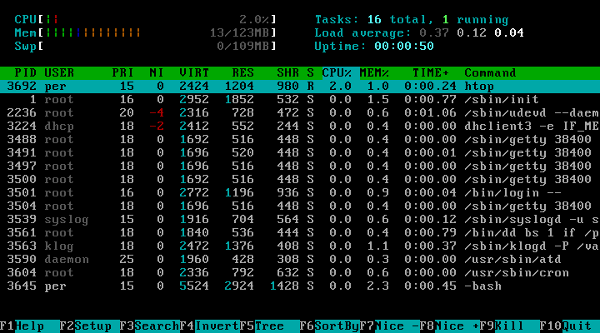

Consommation mémoire et listing des processus

Pour ça j'utilise la commande top dans sa version améliorée, à savoir

Htop

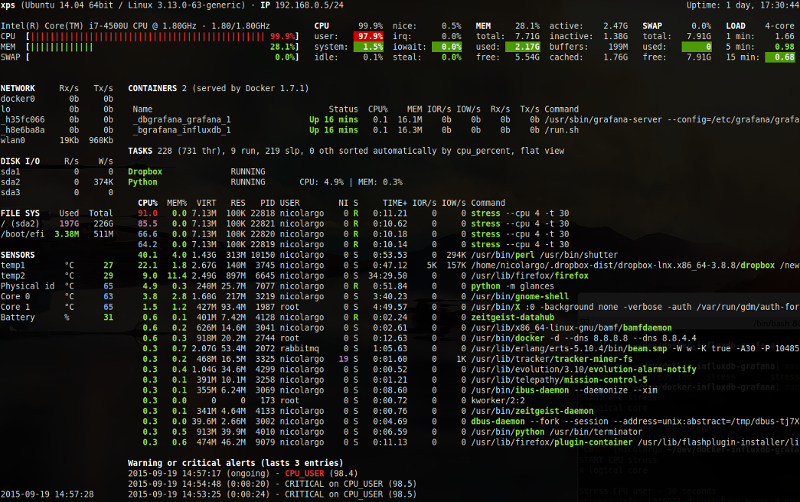

Pour aller plus loin, j'utilise

Glancesdonne la consommation mémoire, les processus, l'espace disque...

Je vous renvoie vers Glances - An eye on your system de Nicolargo.

Pour le réseau

Nethogsqui permet de surveiller par processus, l'usage de la bande passante en temps réel.

Pour voir les ports et connexions en cours,

$ netstat -puant

$ netstat -laputeAnalyses des logs

Pour l'analyse des logs, je fais pour l'instant des

tail -f /var/log/monfichier.logPour Fail2ban, je regarde ce qui se passe au niveau des différentes jails via

fail2ban-client status sshpar exemple

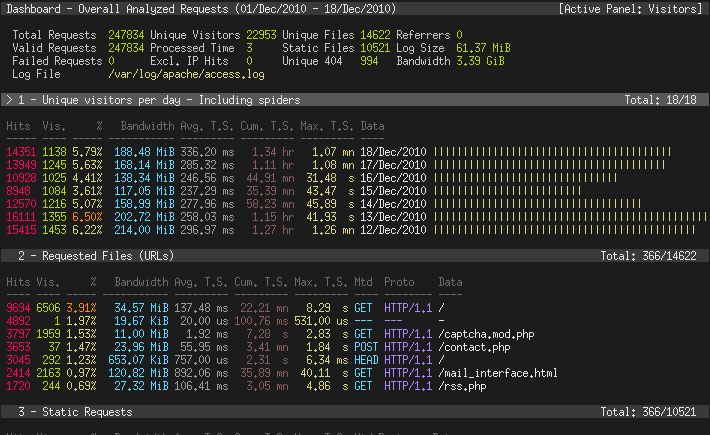

Je commence à utiliser GoAccess - Visual Web Log Analyzer qui permet de voir les logs de façon un peu plus graphique et sympa comme le monte l'image suivante :