Niveau de qualité de Https ? Ssleuth pour Firefox

jeudi 1 janvier 1970 à 01:00

Pour présenter l'extension Ssleuth, j'ai traduit en l'adaptant la description (en anglais) de la page de présentation de l'extension, page qui permet également d'installer l'extension.

Présentation de l'extension

Comment connaitre le niveau de sécurité de la connexion Https ?

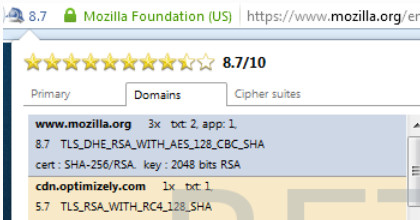

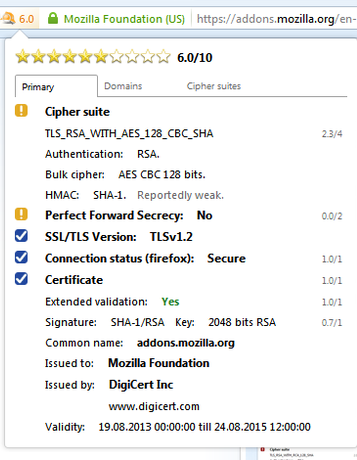

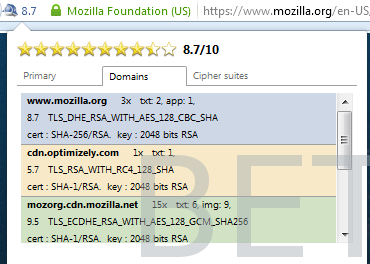

L'extension SSleuth établie une connexion SSL / TLS et donne alors un bref résumé sur l'algorithme de chiffrement utilisé, les caractéristiques du certificat et d'autres paramètres SSL / TLS plus avancés. SSleuth a été développé avec l'intention d'évaluer les algorithmes de chiffrement utilisés dans une connexion SSL / TLS. Le projet maintient une liste d'algorithmes de chiffrement qui sont intégrés par défaut dans Firefox et un niveau de notation pour chacun d'eux. Quand on se connecte à une page de façon sécurisée, une note est calculée et affichée à côté de l'URL dans la barre d'adresse.

Le but est d'améliorer les outils de chiffrement et la visibilité du certificat pour l'utilisateur, en notant les paramètres et en indiquant le niveau via une couleur appropriée.

L'onglet "add-on" donne quand à lui des informations sur le perfect forward secrecy, l'état de la connexion de Firefox état ainsi que des détails sur le certificat utilisé.

Cet outil se veut comme un moyen d'informer les utilisateurs avancés et comme les simples citoyens sur la qualité de la connexion SSL. Voir à ce sujet mon billet Https le cadenas ne suffit pas .

Personnellement je trouve que c'est une très bonne initiative, qui va dans le bon sens, et je l'ajoute à la liste des extensions à présenter lors des chiffrofêtes et autres cryptoparties.

D'autres extensions complémentaires

Afin de se connecter dès que possible en Https, il y a l'extension HTTPS Everywhere, indispensable, qui permet de se connecter automatiquement en https (en forçant la connexion dans ce mode quand le site propose une connexion SSL).

Pour valider que le certificat utilisé pour établir la connexion https est le bon, et ainsi éviter des attaques de l'homme du milieu (voir à ce sujet mon billet Man in the middle par l'Entreprise), il y a l'extension Certificate Patrol.