Comment pirater un compte Facebook ? Voici une question que tout le monde se pose ? Comment pirater un compte Facebook de mon mari pour savoir s’il est fidèle ? Comment pirater un compte Facebook de ma copine pour savoir si elle m’aime vraiment ?

Bref, tout le monde à une bonne excuse pour pirater un compte Facebook.

La première chose que fait l’internaute, c’est généralement d’essayer de trouver la réponse en faisant une recherche Google. Devinez quoi ? Et bien, sur toute la première page de résultat, on trouve une grande liste d’arnaqueurs qui promettent de récupérer le mot de passe d’un compte Facebook en deux secondes.

Résultat de recherche Google pour le mot clé « Comment pirater un compte Facebook »

Comme vous pouvez voir sur l’image, tous les liens du résultat de recherche Google contiennent des icônes WOT au couleur rouge. Ce qui signifie des liens dangereux.

Attention aux sites qui vous promettent de pirater un compte Facebook

Dans la première page de Google, on trouve :

- Des sites qui vous demandent d’entrer un compte Facebook que vous souhaitez pirater en payant quelques euros.

Un site frauduleux

- Des sites qui vous demandent l’adresse du profil Facebook d’une victime et votre mot de passe.

- Des sites qui vous demande de télécharger des logiciels soi-disant miracles qui sont sensés vous permettre d’accéder aux mots de passe des comptes Facebook du monde entier. La victime téléchargera souvent un malware accolé au logiciel.

Bref, il y a des tas d’arnaques en tout genre sur le web. Mais, désolé de vous dire que ces sites vous donne de faux espoirs et tous ces programmes sont crées dans le but de récupérer votre mot passe ou pour voler votre argent ou encore pour pirater votre ordinateur et le transformer à un PC zombie.

Ces pirates n’hésiteront pas à prendre votre argent sans vous donner quoi que ce soit en échange. Ils essayeront d’utiliser votre grand point faible. Il savent très bien que vous êtes prêt à dépenser de grosses sommes d’argent pour avoir accès à un compte Facebook particulier. Ils rédigent des belles pages en utilisant les meilleurs techniques du social engineering pour vous convaincre d’utiliser leur script.

Des pages qui contiennent souvent des expressions détaillées vous expliquant que le mot de passe hashé en MD5 sera récupéré et décodé par des professionnels de façon tout à fait anonyme et gratuite. Le logiciel utilisé sera totalement unique au monde et aura trouvé une faille permettant de pirater n’importe quel compte Facebook au monde !

Attention : ne tombez pas dans le panneau. Ne téléchargez pas ces programmes et ne donnez surtout pas votre mot de passe et les informations de votre carte de crédit.

Exemple site frauduleux

Est-il possible de pirater Facebook en deux seconde ?

Un peu de logique s’il vous plait. Croyez-vous vraiment que le réseau social le plus visité au monde qui gère les vies de plus d’un milliard d’utilisateurs, peut être piraté en deux seconde ?

Chez Facebook, il existe une équipe dédiée à la sécurité informatique: la « Computer Emergency Response Team ». Régulièrement, ses membres reçoivent des informations de fuites et autres attaques potentielles. Alors comment vous voulez pirater les serveurs de Facebook avec un logiciel ou un script bidon.

Si le piratage de Facebook était si facile, il aurait fait faillite depuis longtemps.

Pour pirater un seul membre sur Facebook, il vous faut pirater toute la base de données Facebook. Imaginez ! C’est presque impossible pour même les professionnels.

Alors comment pirater un compte Facebook ?

Un logiciel de piratage direct n’existe pas, en aucun cas, il n’y aura un miracle qui vous fera pirater une personne.

C’est vrai, la sécurité informatique n’existe pas. Mais pour pirater vraiment un compte Facebook, il faut être patient et intelligent. Si vous voulez des outils spécialisés, vous pouvez par exemple vous orienter vers Kali Linux.

Cependant, dans cet article, je partage avec vous 5 techniques pour pirater un compte Facebook que vous pourriez les développés par la suite.

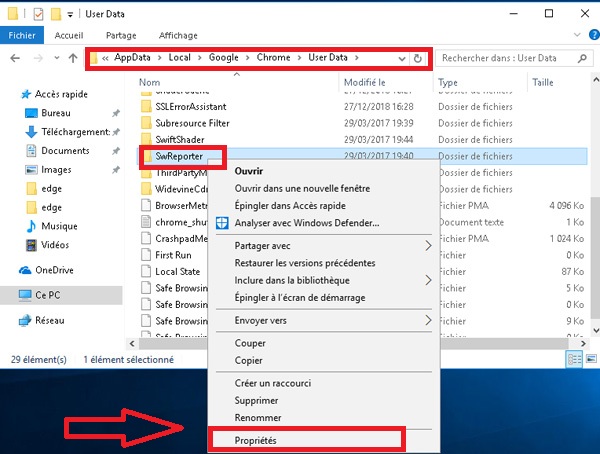

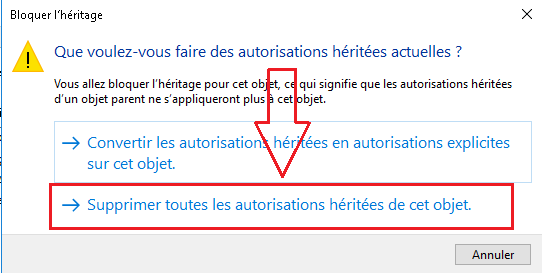

1) Installation d’un keylogger sur le PC de la victime

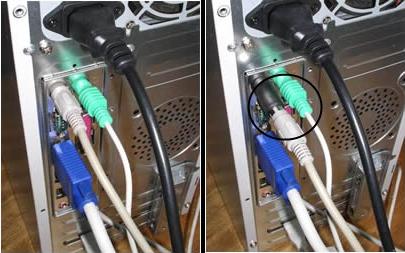

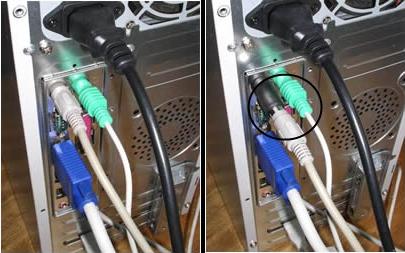

Cette technique consiste a installer un programme malicieux chargé dans la mémoire de l’ordinateur de la victime. Et qui va récupérer tout ce qu’il saisit au clavier : ses mots de passe Facebook, ses informations bancaires, etc… Un keylogger peut être aussi matériel.

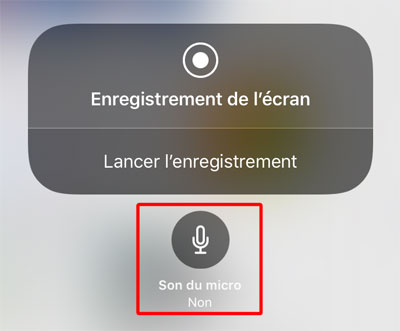

Un keylogger matériel est un dispositif qui peut être fixé au clavier, au câble ou au bloc système de l’ordinateur. Pour plus d’infos sur les keylogger, je vous invite à lire cet article: Les keyloggers: fonctionnement, utilisation et protection.

Keylogger matériel

2) Utilisation du Phishing couplé au DNS Spofing

Le phishing consiste a faire un clone du site Facebook, et l’héberger sur un serveur. Dès qu’un utilisateur se connectera à cette interface, vous pourrais récupérer ses identifiants.

Voici une vidéo qui explique comment un pirate informatique peut créer une page phishing avec Kali Linux:

Afin de piéger une victime, vous pourrez par exemple leur envoyer un email avec le lien vers la fausse page d’identification Facebook.

Cette technique a l’inconvénient que chaque victime doit cliquer sur le lien ce qui pourrait lui paraître suspect. Afin d’éviter d’avoir à envoyer un lien, vous devez couplé la technique Phishing avec la technique DNS spofiing qui va vous permettre de rediriger un utilisateur de manière automatique vers votre fausse page.

Le DNS spoofing consiste à rediriger les utilisateurs sur le réseau vers de fausses adresses. La victime tente d’accéder au site www.facebook.com ; vous interceptez sa demande et vous le renvoyez vers le clone du site Facebook (Fake site).

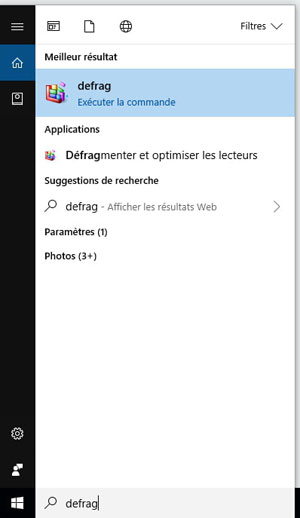

Pour effectuer cette attaque, vous devez utiliser l’outil Ettercap et pour créer un faux site Facebook, vous devez utiliser le logiciel Social Engineering Toolkit 5 disponible sur la distribution Kali Linux.

Attaque DNS Spoofing

3) Prendre le contrôle d’une machine cible à distance

Cette technique consiste a exploiter les failles du système d’exploitation ou des logiciels installés dedans.

Chaque jour, des nouvelles failles de sécurité sont découverte par des hackers sur les différents systèmes d’exploitation, ces failles sont exploitable et permettent ainsi à une personne de prendre le contrôle total d’une machine à distance. Pour cela, les pirates utilisent l’outil Metasploit.

C’est un outil pour le développement et l’exécution d’exploits contre une machine distante. Il contient des centaines d’exploits et permettent d’attaquer tout type de machines.

Afin d’apprendre à bien utiliser Metasploit, je vous invite à lire cet article: C’est quoi Metasploit et comment bien l’utiliser ?

4) Sniffer le réseau de votre victime en utilisant Etercap

Un sniffer est un programme qui permet de capturer tous les paquets circulant sur un réseau et qui permet d’éditer leurs contenus.

Il peut capturer n’importe quelle information envoyée à travers un réseau, et donc afficher aussi bien l’identité des utilisateurs que leurs mots de passe et aussi leurs cookies Facebook transmis par tout service transportant des données claires (non cryptées), tels que Telnet, DNS, SMTP, POP3, FTP et HTTP.

Pour savoir comment sniffer un réseau, lisez cet article: Les Sniffers « analyseur de réseau »

Schéma sniffer

5) Récupération des mots de passe avec clé USB

Il est aussi possible de créer une clé USB qui récupère les mots de passe d’un ordinateur. Une clé USB qui s’exécute automatiquement et récupère la plupart des mots de passe stocker sur l’ordinateur de la victime.

Pour plus d’infos sur cette méthode, regardez ce tutoriel: TUTO HACK: Création d’une clé USB rootkit

Conclusion

Pirater un compte Facebook, n’est pas du tout une chose facile. Parfois, vous pouvez passer des nuits sans dormir à essayer toutes ces techniques, sans aucun résultat. Si la cible est bien protégée, vous n’aurez rien a faire.

J’espère qu’a travers cet article, vous avez bien compris que les méthodes trouvés sur le web ont un seul but: pirater vos données et voler votre argent. Ce sont des arnaques. En dehors de quelques programmes qui permettent de récupérer les mots de passe enregistrés sur votre ordinateur, les autres sont de bien vilains mensonges.

Enfin, des vraies attaques existent bien, aucune application web n’est à l’abri des hackers et aucun serveur n’est invincible, mais on ne trouve certainement pas la recette sur les premières pages Google. Laissez faire les professionnels et protégez bien votre compte Facebook.

L’article Comment vraiment pirater un compte Facebook ? est apparu en premier sur FunInformatique.