Comment se débarrasser du virus AtuctService sur votre PC Windows ?

dimanche 31 décembre 2023 à 19:56Il y a un nouveau virus qui crée des problèmes sur les ordinateurs Windows. Il répond au nom d'AtuctService. Vous l'avez peut-être repéré parce que votre antivirus vous a alerté, ou lorsque vous avez constaté qu'AtuctService.exe monopolisait toutes les ressources de votre ordinateur dans le Gestionnaire des tâches.

AtuctService peut entrer dans votre ordinateur de plusieurs façons, que ce soit en se faufilant à travers des téléchargements dangereux, en utilisant des sites Web malveillants ou en se joignant à d'autres programmes lors de leur installation.

Une fois qu'il s'infiltre, se débarrasser de lui devient complexe. Si votre ordinateur ralentit brusquement et que les ventilateurs deviennent plus bruyants, c'est probablement à cause de la crypto-monnaie que AtuctService est en train de miner.

Avant qu'il ne cause davantage de dégâts à votre ordinateur, regardons comment s'en débarrasser.

Qu'est-ce qu'AtuctService ?

AtuctService est un programme malveillant qui utilise les ressources de votre ordinateur pour miner des crypto-monnaies. Il est également connu sous les noms Atruic Service ou AtuctService.exe.

Comment fonctionne-t-il ?

Lorsque vous téléchargez ou installez un programme infecté, AtuctService se lance automatiquement sur votre ordinateur.

Il prend ensuite le contrôle de votre processeur et de votre carte graphique pour miner des crypto-monnaies. Il peut également voler vos informations personnelles, telles que vos mots de passe et vos détails de compte bancaire.

Cela entraîne une baisse notable des performances, rendant votre système lent et vidant la batterie plus rapidement.

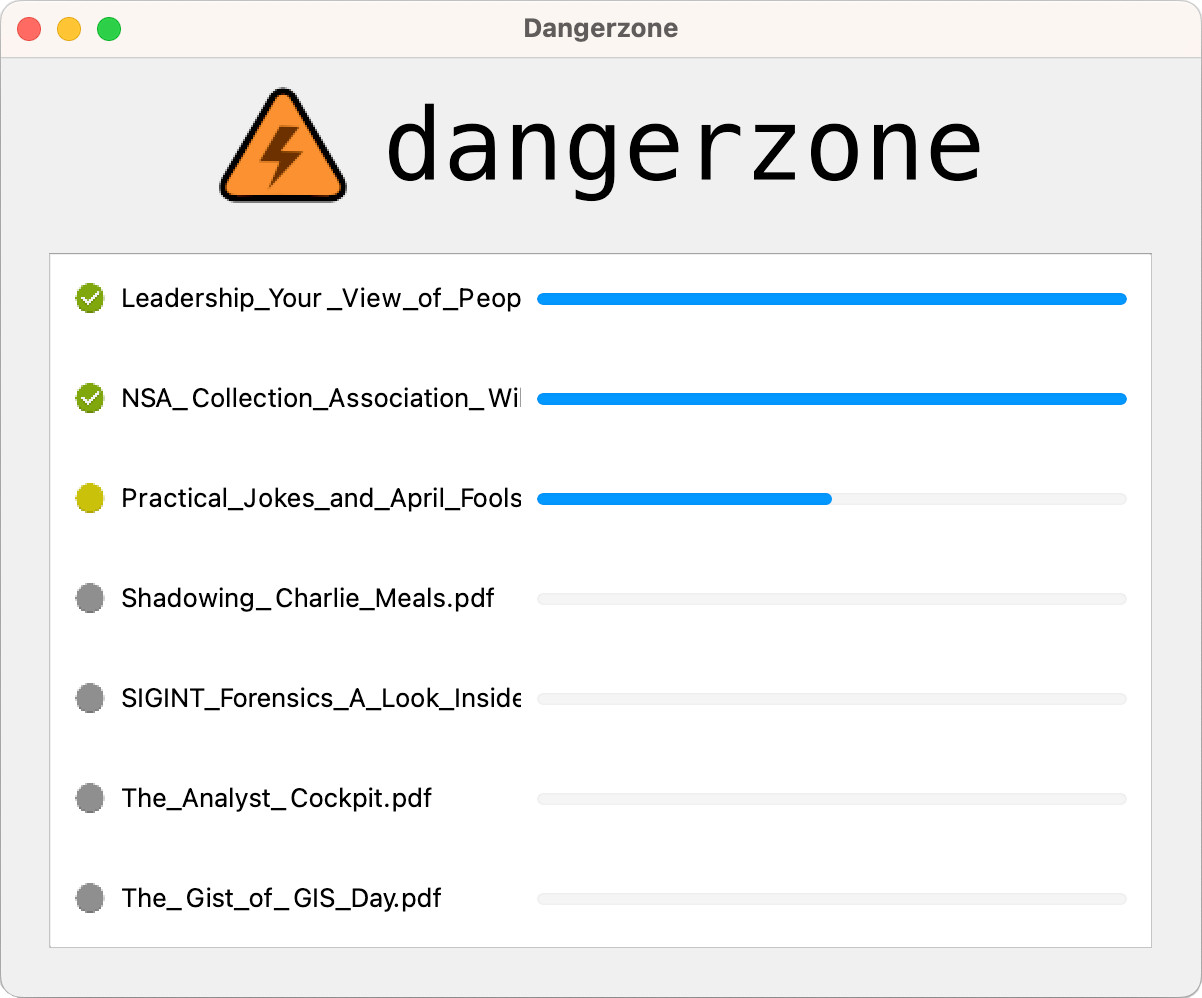

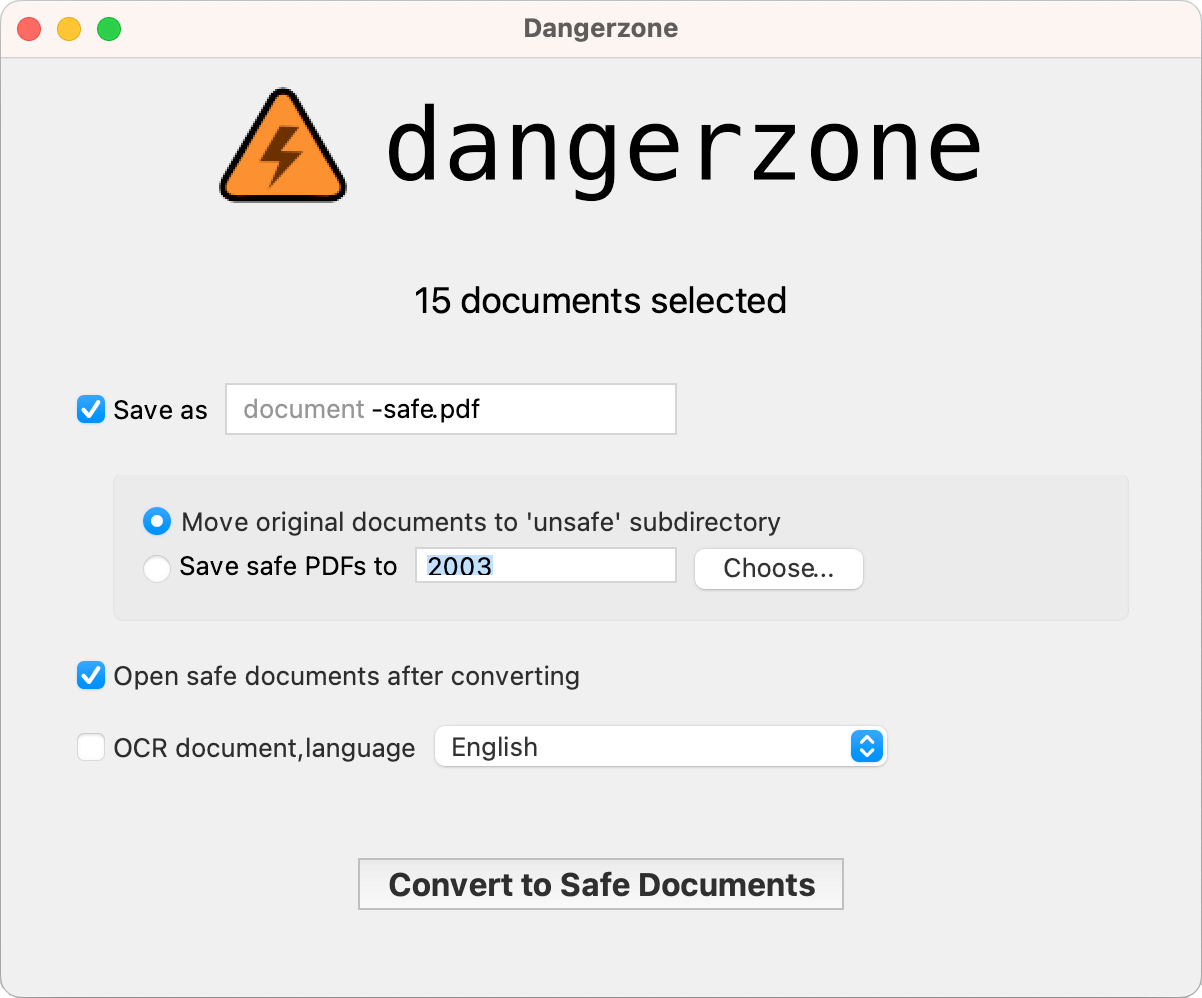

Se débarrasser du virus AtcutService en mode sans échec

Le virus Atcut pourrait faire partie d'un malware plus important et un programme de désinstallation pourrait être disponible pour s'en débarrasser.

Vous pouvez rechercher sur votre ordinateur toute application inutile ou programme inconnu lié à AtuctService et essayer de les désinstaller.

Et pour cela le mode sans échec est utile parce qu'il désactive beaucoup de choses inutiles, y compris les mauvais programmes. Cela rend plus facile de rechercher et de supprimer le virus sans être dérangé.

Pour désinstaller le virus AtcutService en mode sans échec, suivez les instructions suivantes :

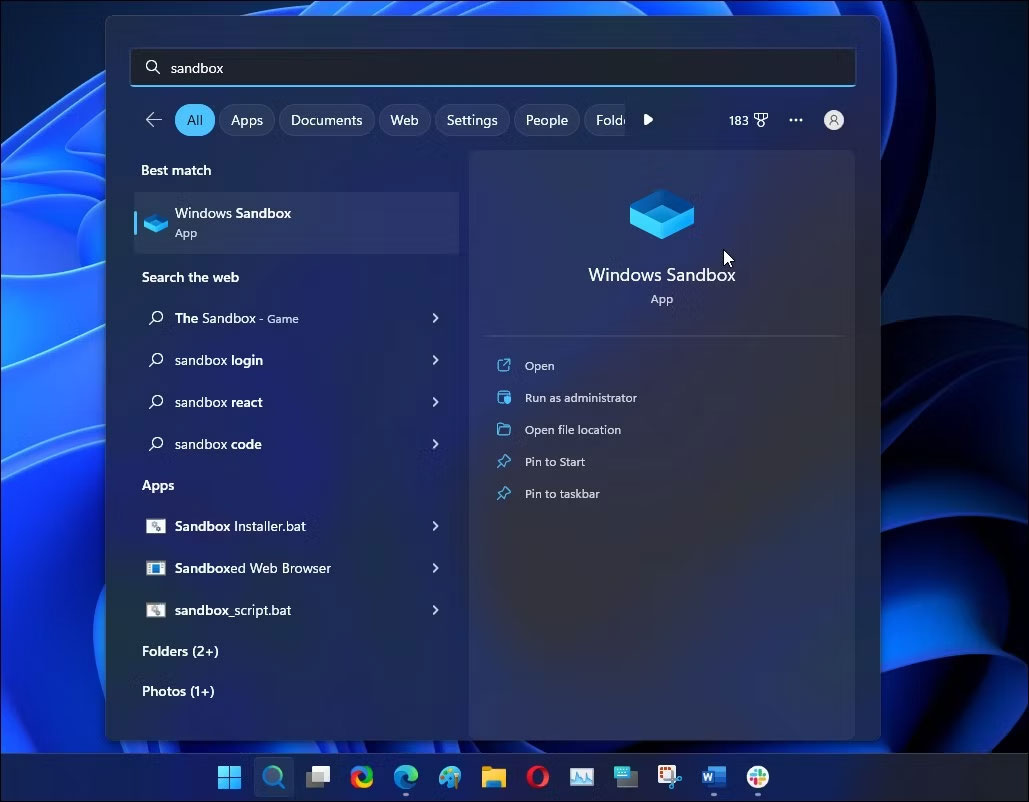

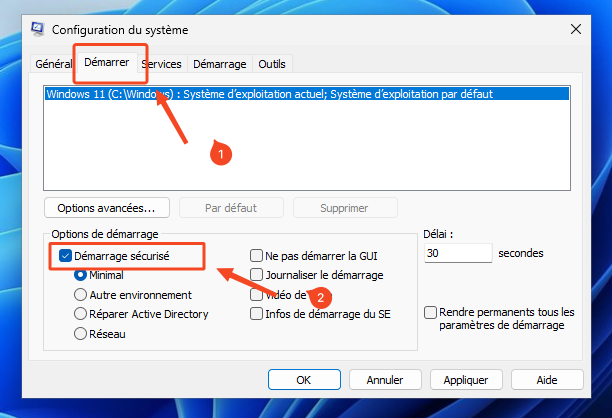

Démarrez votre ordinateur en mode sans échec

- Appuyez sur les touches Windows + R en même temps.

- Tapez msconfig et appuyez sur Entrée.

- Allez dans l'onglet Démarrer et choisissez Démarrage sécurisé.

- Cliquez sur Appliquer et OK.

- Redémarrez votre ordinateur quand on vous le dit.

En mode sans échec, repérez les programmes liés au virus AtuctService

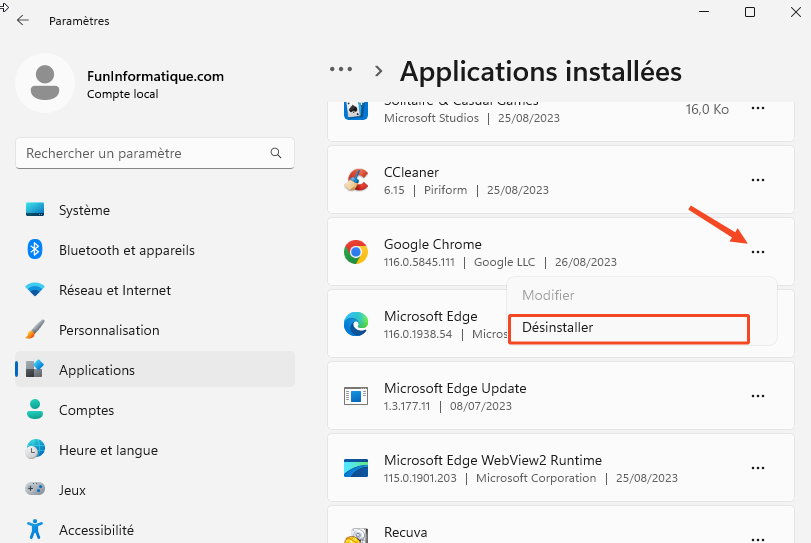

- Ouvrez les paramètres Windows, accédez à Applications et cliquez sur Applications installées.

- Recherchez les programmes suivants sur votre ordinateur :

* AtuctService.exe

* AtuctApp.exe

* Tout autre programme dont le nom contient le mot "Atuct" - Désinstallez les programmes liés au virus AtuctService.

- Cliquez sur le bouton à trois points à côté de l'application suspecte et sélectionnez Désinstaller .

- Une fois que vous avez désinstallé tous les programmes liés au virus AtuctService, redémarrez votre ordinateur en mode normal.

Lancez une analyse approfondie de votre ordinateur à la recherche de virus

Ensuite, exécutez une analyse antivirus en utilisant un outil antivirus à jour. Optez de préférence pour un programme de sécurité tiers dédié.

Mais si vous n'en avez pas, ne vous inquiétez pas ! L'outil de sécurité intégré de Windows sur votre ordinateur s'avère étonnamment efficace.

Pour ce faire :

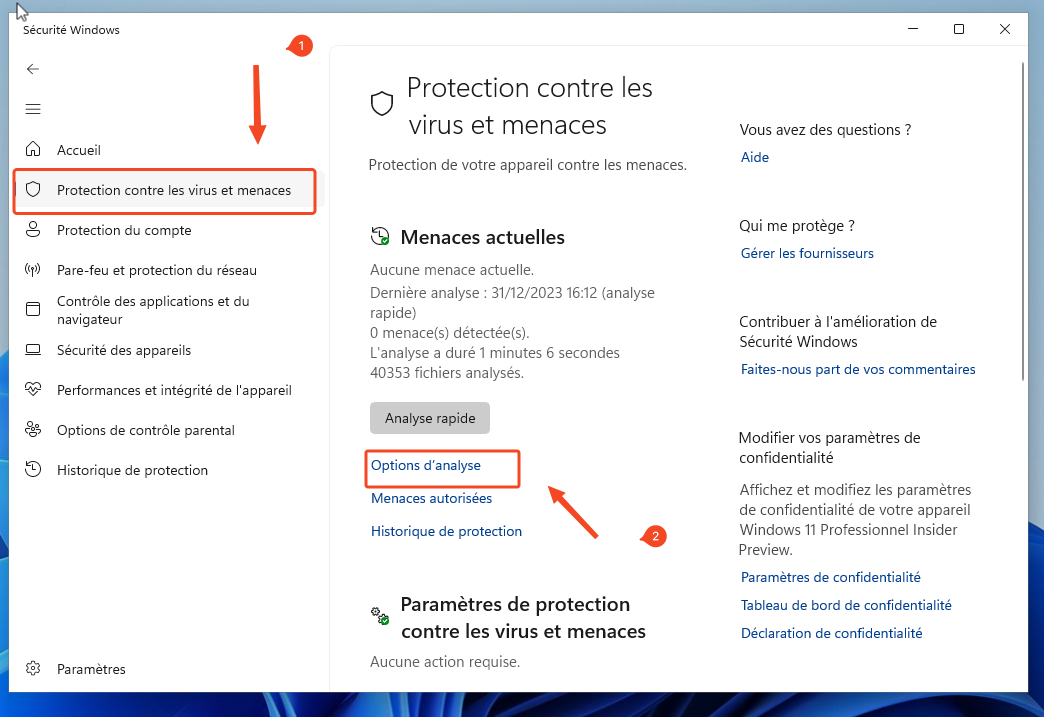

- Cliquez sur l'icône de la loupe dans la barre des tâches. Tapez Sécurité Windows dans la barre de recherche et appuyez sur Entrée.

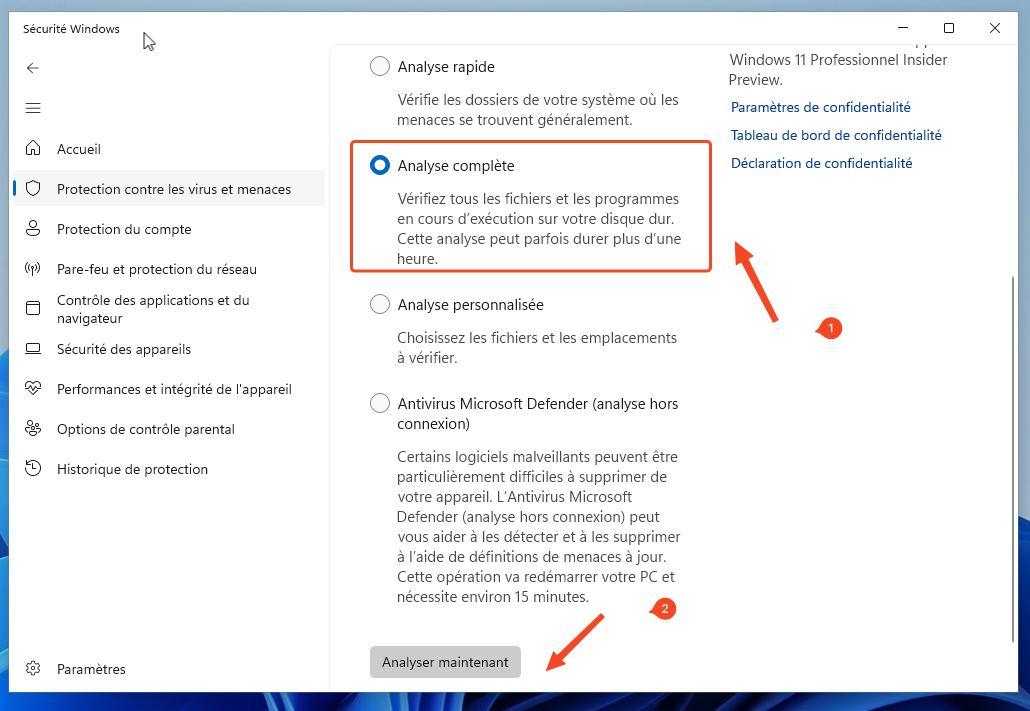

- Dirigez-vous vers la section Protection contre les virus et menaces et cliquez sur Options d'analyse.

- Sélectionnez Analyse complète et appuyez sur Analyser maintenant.

- Une fois l'analyse terminée, le rapport de Windows Security affichera toutes les menaces détectées et les actions entreprises.

- Examinez attentivement les résultats pour confirmer si le virus Atuct a été mis en quarantaine ou supprimé.

3. Suppression manuelle des fichiers liés à AtuctService

Dans le cas où AtuctService ne dispose pas d'un programme de désinstallation dédié ou si votre antivirus ne parvient pas à détecter le virus, la suppression manuelle des fichiers associés peut s'avérer nécessaire.

Lorsque ces situations se présentent, la prochaine étape consiste à éliminer manuellement les fichiers liés au service Atuct.

Même si AtuctService.exe ne figure pas dans la liste de vos programmes, il peut être repéré dans le Gestionnaire des tâches.

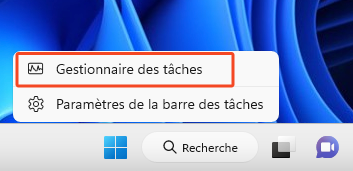

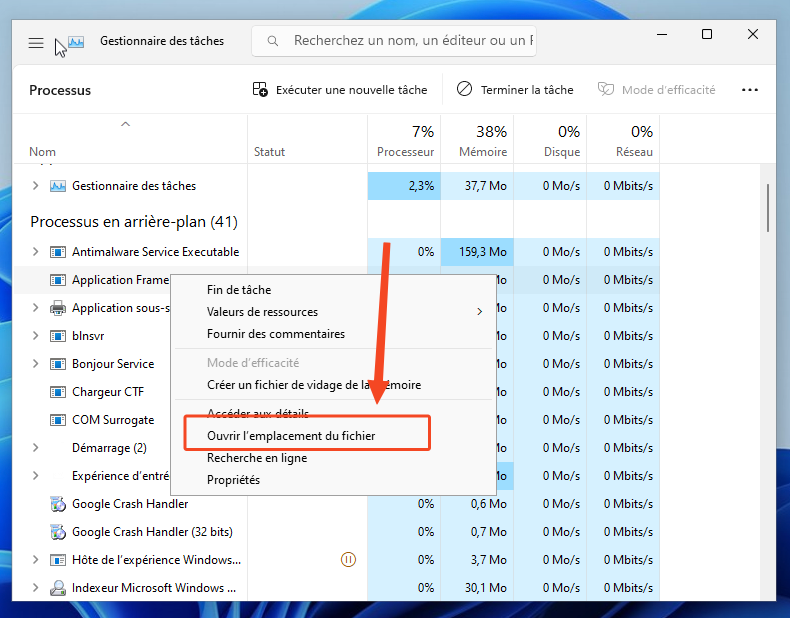

Utilisez le Gestionnaire des tâches pour localiser et supprimer le virus ou le logiciel malveillant.

Voici comment faire:

- Cliquez avec le bouton droit sur la barre des tâches.

- Sélectionnez Gestionnaire des tâches ou utilisez les touches de raccourci Ctrl+Shift+Esc.

- Recherchez les processus tels que AtuctService.exe ou AtuctApp.exe.

- Cliquez avec le bouton droit sur le processus et choisissez Ouvrir l'emplacement du fichier.

- Examinez attentivement l'emplacement du fichier.

- Si le fichier réside dans un répertoire système Windows essentiel tel que C:\Windows\System32, la suppression peut être délicate. Dans ce cas, soyez prudent.

- Si le malware se trouve en dehors des répertoires Windows, supprimez-le en sélectionnant tout le dossier et en appuyant sur Shift+Supprimer.

- Si un fichier résiste à la suppression en raison d'un processus en cours ou d'un programme bloquant, redémarrez votre ordinateur en mode sans échec.

Supprimer des entrées de registre créées par AtuctService

Après avoir éliminé avec succès le virus AtuctService de votre lecteur Windows, quelques étapes supplémentaires sont nécessaires pour garantir une éradication complète de votre ordinateur.

Il arrive parfois que le virus laisse des traces sous la forme d'entrées de registre résiduelles, potentiellement susceptibles de réintroduire l'infection.

Ainsi, après avoir supprimé le virus, localisez toutes les entrées de registre associées à AtuctService et procédez à leur suppression.

Suivez ces étapes pour accomplir cette tâche :

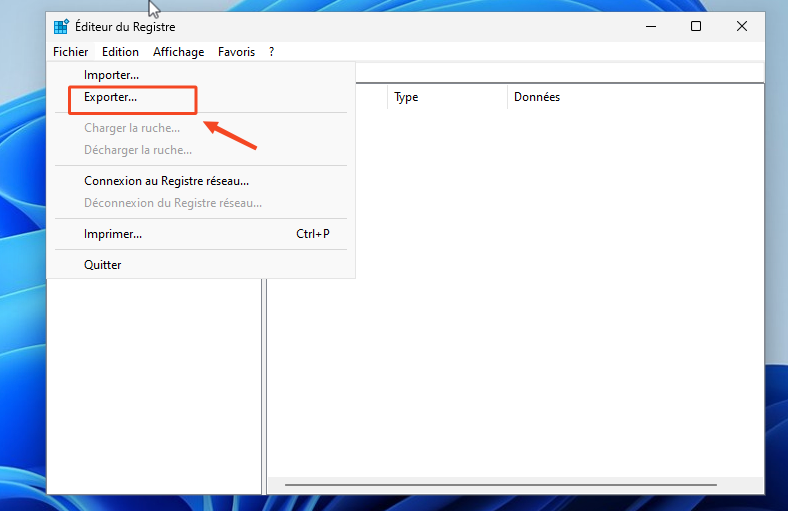

- Appuyez sur Windows+R, saisissez regedit et cliquez sur OK pour ouvrir l'Éditeur du Registre.

- Avant de supprimer des entrées de registre, assurez-vous de sauvegarder ces registres. Pour cela, cliquez sur le menu Fichier et sélectionnez Exporter.

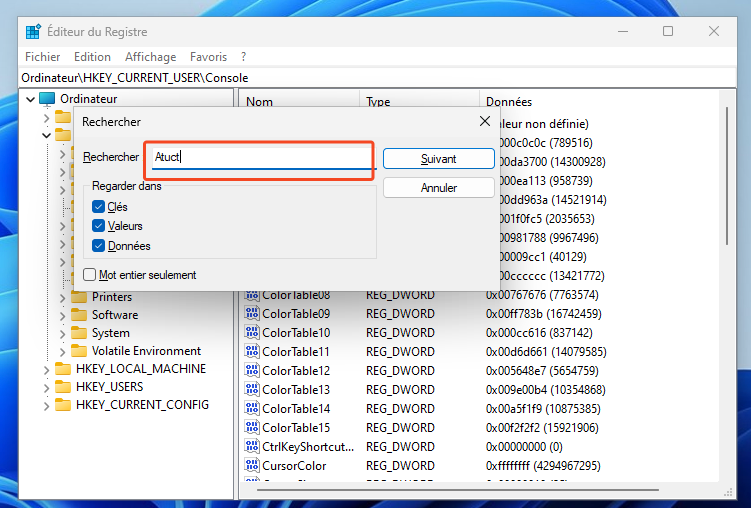

- Maintenant, dans l'Éditeur du Registre, appuyez sur Ctrl+F pour ouvrir la fenêtre de recherche.

- Saisissez Atuct ou AtuctService dans la zone de recherche et cliquez sur Rechercher suivant.

- Une fois que vous avez localisé l'entrée AtuctService, faites un clic droit sur les dossiers liés à AtuctService et sélectionnez Supprimer.

- Il peut y avoir plusieurs clés de registre liées à AtuctService. Appuyez sur F3 à nouveau pour localiser la prochaine entrée de registre AtuctService et supprimez le dossier correspondant.

- Répétez l'opération en appuyant sur F3 jusqu'à ce que toutes les clés de registre liées à AtuctService soient supprimées. N'éliminez pas les entrées dont vous n'êtes pas sûr.

- Fermez l'Éditeur de Registre et redémarrez votre ordinateur.

Désinstaller les programmes indésirables AtuctService de vos navigateurs

Réinitialiser vos navigateurs pour éliminer le virus AtuctService est une étape cruciale pour assurer la sécurité de votre ordinateur.

Lorsque le virus était actif, il aurait pu introduire dans votre navigateur web. Ces intrusions peuvent altérer vos paramètres, rediriger vos recherches, vous submerger de publicités indésirables et installer des logiciels malveillants sur votre ordinateur.

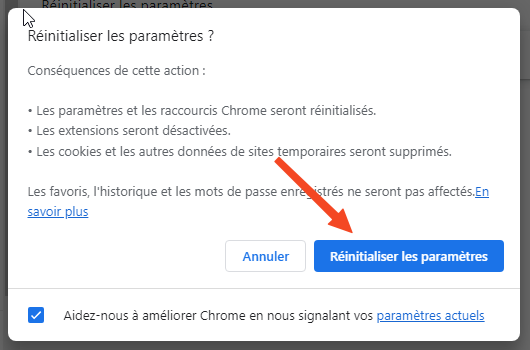

Voici comment réinitialiser Google Chrome :

- Cliquez sur le menu à trois points.

- Sélectionnez Paramètres.

- Dans le volet de gauche de la page des paramètres, choisissez Réinitialiser les paramètres.

- Cliquez sur Restaurer les paramètres par défaut d'origine pour confirmer.

- Cliquez sur le bouton Réinitialiser les paramètres dans les fenêtres contextuelles.

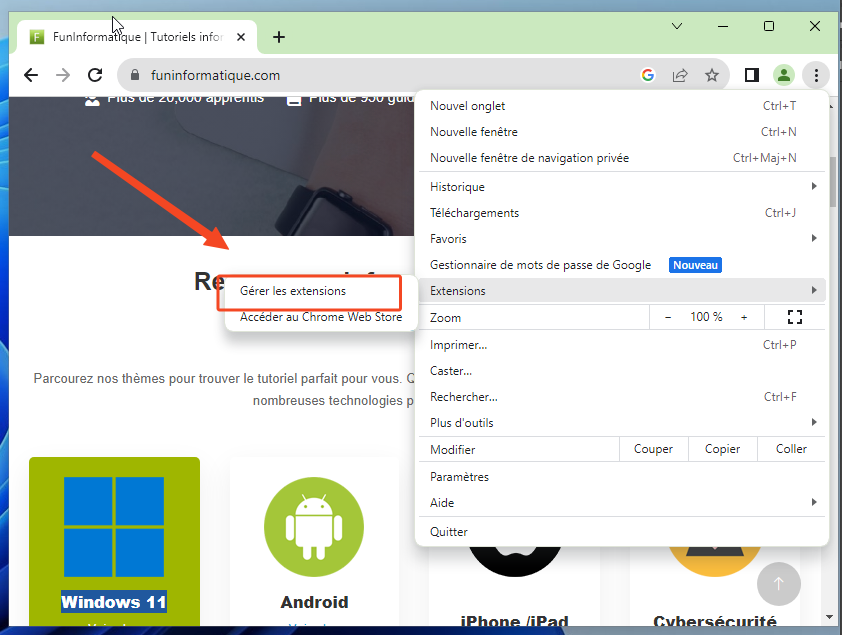

Une fois le navigateur réinitialisé, assurez-vous d'éliminer toutes les extensions indésirables ou suspectes en suivant ces étapes :

- Cliquez sur les trois points.

- Sélectionnez Extensions.

- Choisissez Gérer les extensions.

- Supprimez toutes les extensions inutiles et inconnues.

Restaurez Windows pour éliminer le virus AtuctService

La restauration du système peut être un moyen efficace de supprimer le virus AtuctService. En effet, elle permet de restaurer votre ordinateur à un point antérieur à l'infection, ce qui permet de supprimer le virus et de restaurer l'état de votre ordinateur.

Voici la marche à suivre :

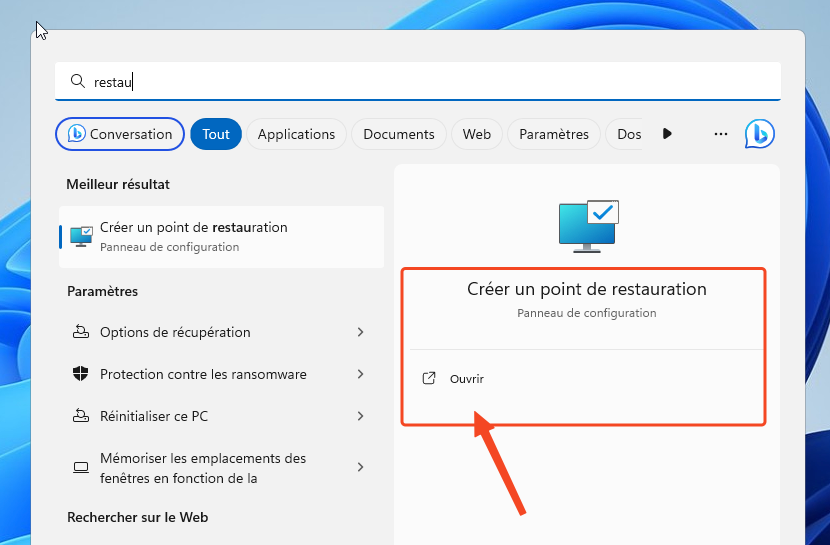

- Ouvrez le menu Démarrer, saisissez restauration du système et cliquez sur Créer un point de restauration.

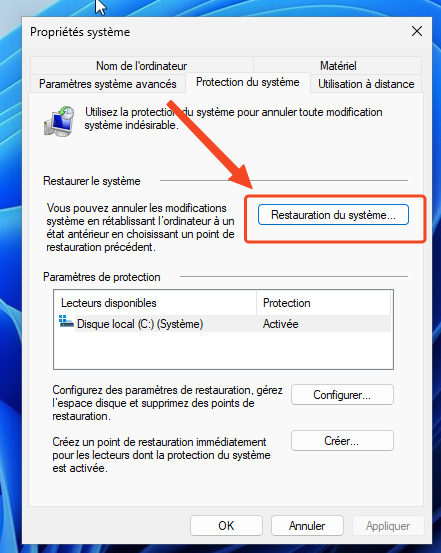

- Ensuite, sélectionnez Restauration du système.

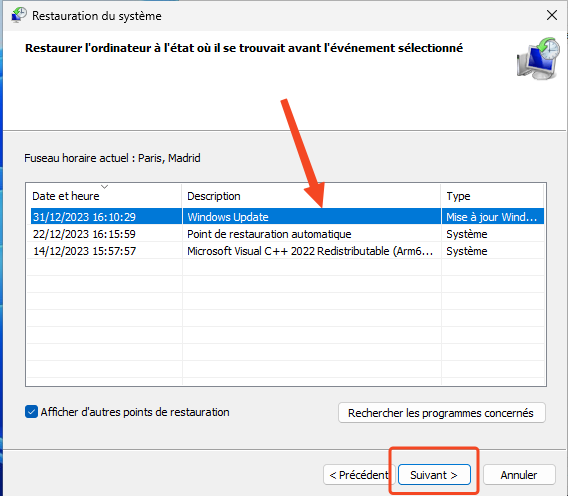

- Lorsque la fenêtre de restauration du système s'affiche, repérez l'option Choisir un autre point de restauration. Si disponible, privilégiez cette option plutôt que le Point de restauration recommandé.

- En l'absence de cette option, ne vous inquiétez pas ! Cliquez simplement sur Suivant pour continuer.

- Une liste des points de restauration disponibles sera affichée. Sélectionnez le point le plus récent précédant la détection du virus sur votre PC. En cas d'unique point de restauration, choisissez-le et cliquez sur Suivant. Vous pouvez également cliquer sur Rechercher les programmes concernés pour voir la liste des applications qui seront désinstallées lors de la restauration au point choisi.

- Enfin, cliquez sur Terminer pour lancer la restauration de votre ordinateur à son état précédent.

Le processus de restauration peut prendre un certain temps. Une fois l'opération terminée, votre ordinateur redémarrera automatiquement.

Réinitialisez votre Windows

Si tout le reste échoue, la réinitialisation ou la réinstallation de Windows peut être le dernier recours. Effectuer une réinitialisation d'usine sur votre ordinateur Windows 11 efface tous les logiciels malveillants ou virus cachés dans Windows.

Il est recommandé de réinitialiser votre Windows à partir du menu de démarrage lors de la suppression des logiciels malveillants et des virus. Étant donné que la réinitialisation de Windows efface tout, vous devrez peut-être sauvegarder vos fichiers sur un disque dur externe ou un stockage cloud avant de réinitialiser l'ordinateur.

Voici comment réinitialiser Windows 11 depuis le démarrage :

- Éteignez votre ordinateur et rallumez-le.

- Dès que votre ordinateur s'allume et affiche le premier écran, appuyez sur la touche

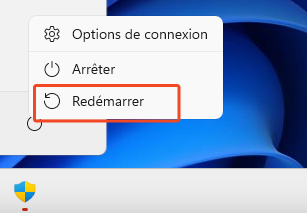

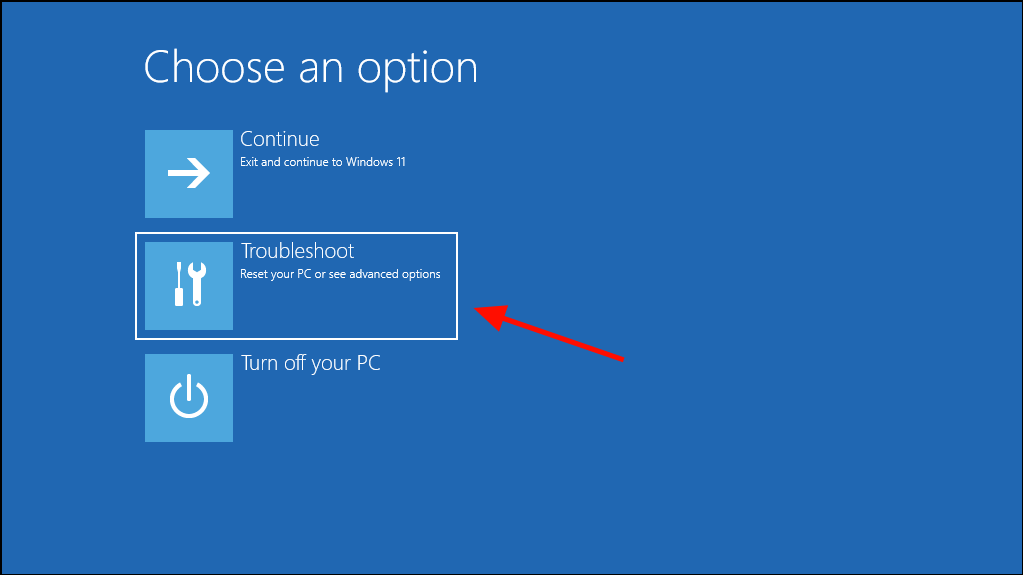

F11,F9ouF12pour accéder à l'environnement de récupération Windows (WinRE). Si aucune des touches de raccourci ci-dessus ne fonctionne, cliquez sur le bouton d'alimentation sur l'écran de connexion et cliquez sur « Redémarrer » tout en maintenant la touche Shift enfoncée. - Une fois que vous êtes dans l'environnement de récupération Windows, sélectionnez l'option Dépannage.

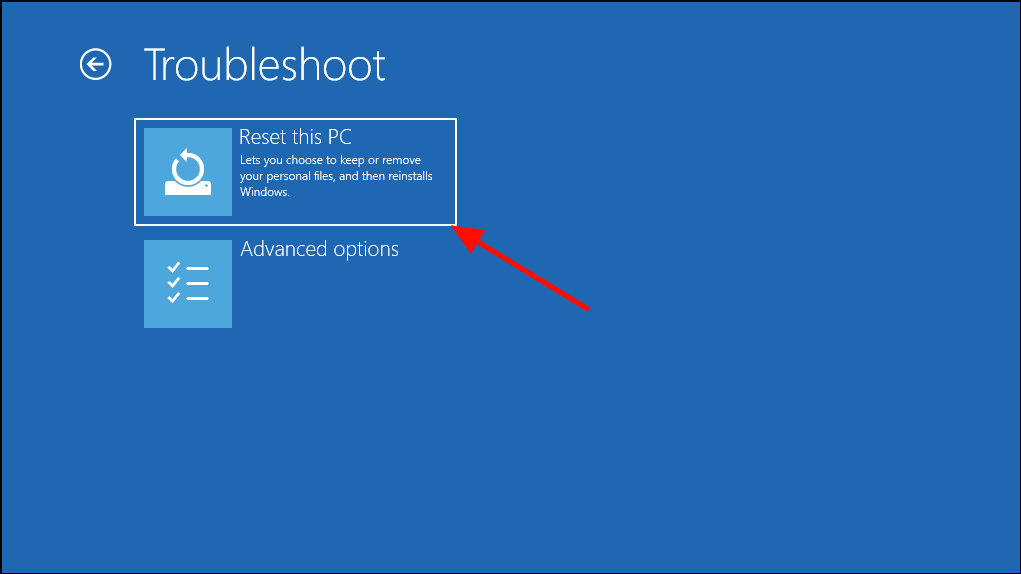

- Ensuite, choisissez l'option Réinitialiser ce PC.

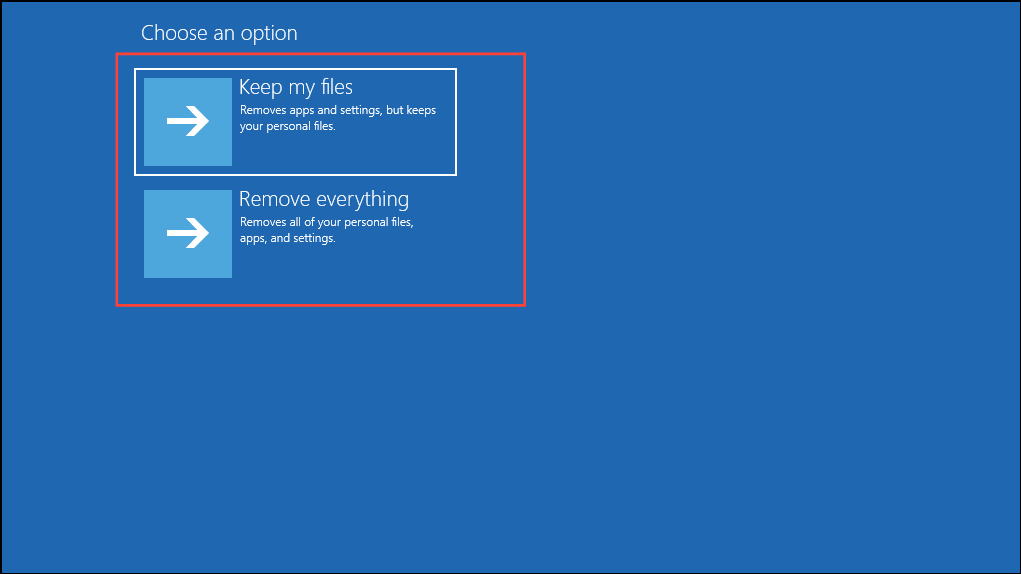

- Lorsque vous arrivez à l'écran Réinitialiser ce PC, sélectionnez l'option Tout supprimer pour effacer complètement votre Windows, supprimer tous les fichiers, paramètres et applications, puis rétablissez ses paramètres d'usine par défaut.

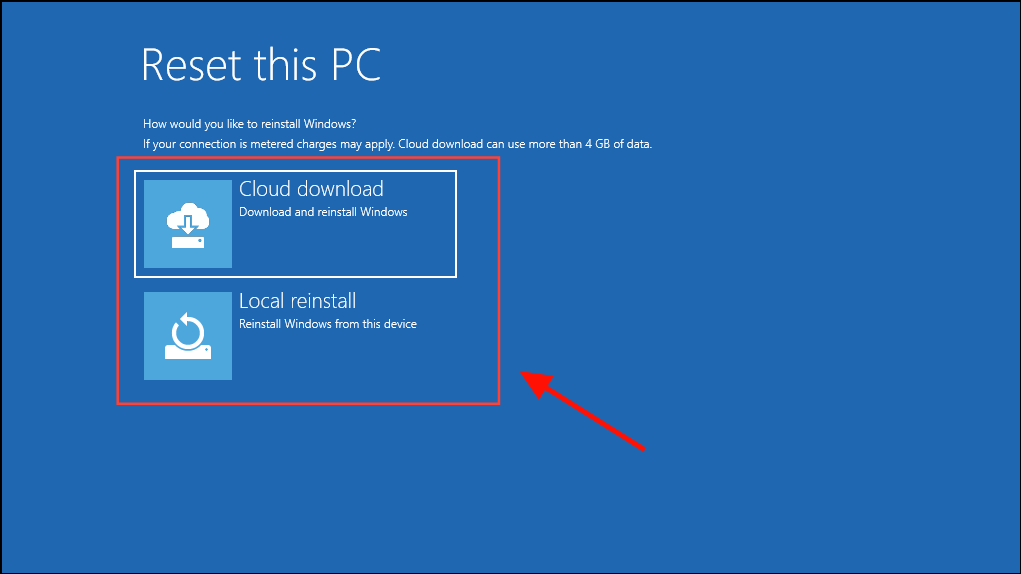

- Ensuite, choisissez l'option souhaitée pour réinstaller Windows :

- Téléchargement dans le cloud : Télécharge les derniers fichiers du système d'exploitation Windows à partir du serveur Microsoft et réinstalle le système d'exploitation. Cela peut prendre plus de temps, mais vous disposerez de la version la plus récente. Le téléchargement nécessitera 4 Go de vos données.

- Réinstallation locale : Utilise l'image système Windows de l'installation précédente pour réinstaller le système d'exploitation. C'est plus rapide mais cela installe des versions obsolètes.

- À l'étape suivante, vous verrez deux autres choix : Supprimer simplement mes fichiers ou Nettoyer complètement le lecteur.

- Supprimer simplement mes fichiers : Efface rapidement vos fichiers mais laisse le lecteur intact.

- Nettoyer complètement le lecteur : Prend plus de temps mais nettoie complètement l'intégralité du lecteur. La deuxième option est recommandée si l'ordinateur est fortement infecté.

- Enfin, cliquez sur le bouton Réinitialiser.

Le processus de réinitialisation peut prendre un peu de temps, alors laissez simplement votre ordinateur tranquille et assurez-vous qu'il reste branché.