Darkweb, TOR & Onions: Tout comprendre pour se lancer

vendredi 21 mai 2021 à 22:18Lancé à l’origine par la marine américaine en 2002 pour protéger les communications du gouvernement américain, Tor domine depuis largement l’univers des réseaux darknet.

Il s’agit d’un réseau informatique qui permet de surfer anonymement grâce à un chiffrement multicouches.

Le projet est basée sur deux principes fortes:

- Tout le monde devrait naviguer sur internet en toute confidentialité.

- Chaque internaute devrait avoir l’assurance que ses données personnelles seront protégées.

Tor Browser est porte d’entrée au darknet

La principale passerelle vers le Darknet est le navigateur Tor. Il s’agit d’une version de Firefox anonymisée et rendu compatible avec une navigation sur le darknet.

Le moyen le plus simple de parcourir les pages du darkweb est de télécharger et d’installer le navigateur Tor.

Les URLs Tor se terminent par le suffixe .onion. Contrairement aux sites web public, les URL sont généralement complexes et difficiles à retenir, et les sites Web modifient fréquemment leurs URL.

On trouve avec Tor de nombreux marchés noirs (drogue, faux billet, faux papier, arme à feu), mais aussi des sites de militantisme politique, écologique, des ressources techniques, des plans d’impressions 3D, etc.

C’est quoi les services .Onion ?

La première fois que vous utilisez Tor Browser, vous avez l’impression d’utiliser un navigateur absolument normal, aux codes graphiques un peu plus dark.

Vous accédez à votre Internet et à vos services habituels sans limitation. Mais seul Tor Browser vous permet d’accéder à un second Internet, celui des adresses en .Onion. C’est le fameux darknet. Ces adresses ne fonctionnent pas en dehors de Tor.

Ces services onion permettent aux gens de naviguer et aussi de publier dans l’anonymat.

Le grand problème avec les URL des sites en .onion, c’est qu’ils sont constitués d’une longue suite de chiffres et de lettres aléatoirement choisis !

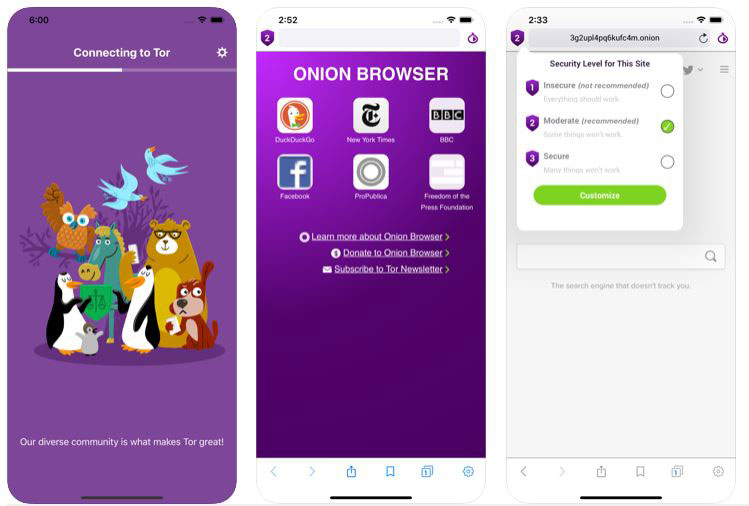

Par exemple, l’adresse onion du moteur de recherche DuckDuckGo sur Tor est: https://3g2upl4pq6kufc4m.onion

Installer et configurer le Navigateur Tor

Installation

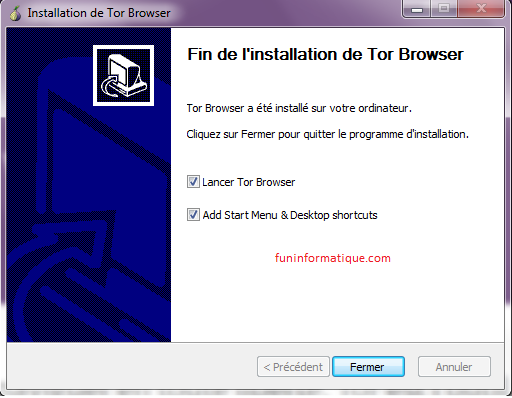

Allez sur le site Torprojet.org, cliquez sur “Télécharger le navigateur Tor” ensuite Choisissez votre plateforme (Windows) et cliquez sur Télécharger. Rien de plus simple !

Une fois récupéré sur votre PC, lancez l’installation. A la fin de cette dernière, lancez simplement votre navigateur Tor en cliquant sur Fermer.

Configuration

Lors de la première ouverture, nous vous conseillons de passer par Configurer. Avant de vous connecter, une nouvelle fenêtre va vous proposer d’utiliser des “Ponts“.

L’option obfs4 est le pont générique qui va connecter votre machine à un relais avant que Tor ne se connecte à Internet.

L’intérêt: même votre FAI ne saura pas que utilisez le protocole Tor. Ainsi vous évitez d’avoir l’impression d’être un suspect potentiel.

Attention, ces ponts ne sont pas des garanties tout risque, il existe un véritable chasse à ces relais pour les identifier.

Surfer anonyme

Si vous voyez Bienvenue dans le navigateur Tor, voilà vous êtes connecté. Vous avez accès à tout le Web traditionnel, mais aussi au réseau darknet en .onion.

Définir votre niveau de sécurité

Selon l’usage que vous faites de Tor, vous pousserez sa logique de protection à un niveau plus ou moins élevé.

Pour augmenter le niveau de sécurité du navigateur Tor, allez sur Menu puis cliquez sur Options ensuite sur Vie privée et Sécurité et cliquez sur Sécurité, vous pourrez choisir entre trois niveaux préconfigurés.

Attention, plus vous sécuriserez Tor, plus vous désactivez des fonctions et modules permettant une navigation Internet fluide, la disponibilité de certains services ainsi que l’affichage de certains contenus.

Le niveau Normal : vous permettre d’utiliser Tor comme un navigateur classique tout en bénéficiant de l’anonymisation de son réseau/protocole.

Le niveau Plus sûr: est le niveau suffisant pour bannir les sources principales de pistage et de scripts malveillants pouvant compromettre votre anonymat et vie privée.

Le niveau Le plus sûr: Ce niveau n’autorise que les fonctions de sites Web exigées pour les sites statiques et les services de base. Ces changements affectent les images, les médias et les scripts.

Les adresses darkweb à connaître

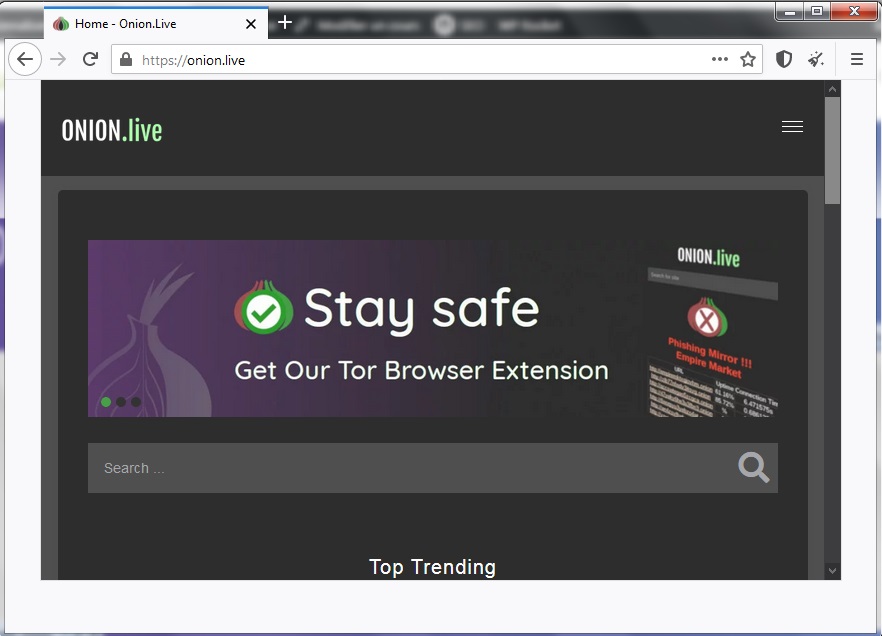

Onion.live

Les adresses .onion apparaissent et disparaissent régulièrement, tombent ou changent d’adresses sans prévenir ! Ce site répertorie les .onion toujours valides et populaires. Avec un indice de confiance attribué par les utilisateurs. On y trouve beaucoup de dark markets et donc de sources souvent illégales, mais le moteur de recherche vous permet de cibler tout centre d’intérêt légitime.

Moteurs de recherche

Le référencement naturel des sites en .onion n’existe pas.

Les bases de sites sont le plus souvent trouvées, classées; partagées et indexées à la main par les utilisateurs eux-mêmes ou par des services qui en ont fait leur activité.

Voici 5 moteurs de recherche incontournables:

- Ahamia.fi: msydqstlz2kzerdg.onion

- Candle: gjobqjj7wyczbqie.onion

- Not Evil: hss3uro2hsxfogfq.onion

- Torch: cnkj6nippubgycuj.onion

- HayStack: haystakvxad7wbk5.onion

Wiki

La bible pour tout comprendre , tout trouver, c’est The Hidden Wiki, le plus grand et ancien wiki sur Tor. Informations, documentations, liens .onion valides régulièrement mis à jour, il s’agit d’un incontournable.

Il existe plusieurs Hidden Wiki, qui apparaissent et disparaissent régulièrement sous forme de miroirs avec des contenus plus ou moins problématiques. Le lien du Hidden Wiki: http://zqktlwi4fecvo6ri.onion/wiki/index.php/Main_Page

Lanceurs d’alerte

Secure Drop est un site .onion destiné à protéger les communications et transferts de documents entre lanceurs d’alerte de médias. De nombreux éditeurs proposent leur service .onion basé sur Secure Drop.

Adresse Secure Drop sur Tor: sdolvtfhatvsysc6l34d65ymdwxcujausv7k5jk4cy5ttzhjoi6fzvyd.onion

Pour en avoir plus de sites .onion, je vous invite à voir cet article: Les 10 sites .onion les plus visités au darknet.

Darknet et Darkweb, quelles différences ?

On confond souvent Darknet et le DarkWeb. On trouve des choses sur darknet, on surfe sur le DarkWeb. Mais où est la différence ?

En bref, le DarkWeb est un ensemble d’informations chiffrées, tandis que le Darknet est le réseau informatique intégrant des fonctions d’anonymisation qui permet de les transporter.

Pour plus de détails, regardez cet article: La différence entre le Darknet, le Darkweb, et le Deepweb.

Faut-il utiliser un VPN pour accéder à Tor ?

Les éditeurs de VPN financent de plus en plus de publicommuniqués et de campagnes d’affiliation sur les sites spécialisés pour promouvoir l’utilisation d’un VPN avec TOR.

Ce serait même, selon ces sites, indispensable pour garantir votre anonymat. La réalité est un peu plus complexe.

Un VPN pour masquer votre identité d’utilisateur TOR

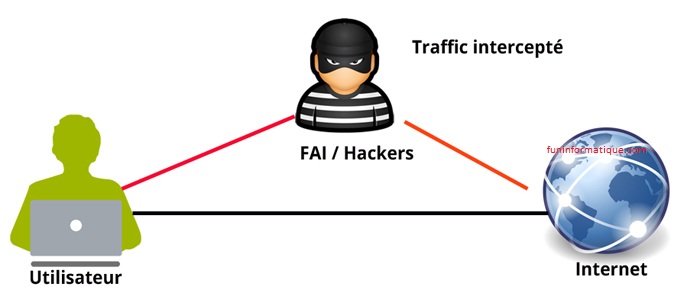

Déjà, rappelons que Tor Browser n’est pas un VPN. Lorsque vous vous connectez à internet ou au réseau Tor avec ce navigateur, toutes vos informations habituelles passent par votre routeur internet (IP, agent utilisateur, etc.). C’est seulement une fois connecté que vous devenez anonyme.

Le protocole Tor étant identifiable, votre FAI pourra donc vous identifier comme un utilisateur régulier du darknet. Ce qui n’a rien de répréhensible en France, mais ce n’est pas le cas dans tous les pays. Qui plus est, pour ceux qui ont en horreur la suspicion généralisée envers les citoyens, sachez qu’un utilisateur Tor est souvent suspect par défaut.

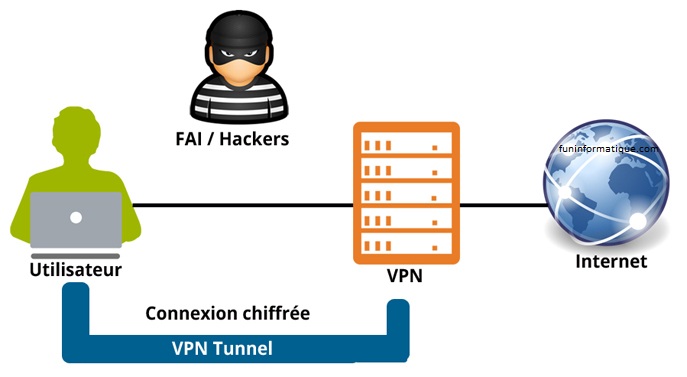

Un VPN placé avant Tor browser vous permettra de disparaître complètement des radars et de redevenir un internaute lambda.

Afin d’apprendre sur le sujet, je vous invite à lire cet article: Combiner TOR et VPN est-il une bonne idée ?

Puis-je utiliser TOR sur un smartphone ?

Sur Android

Oui, il existe une version sur navigateur Tor proposée spécifiquement pour Android: Tor Browser pour Android.

Disponible auparavant sous forme d’APK, une version officielle est désormais disponible sur le Play Store depuis novembre dernier après de nombreux mois de développement.

Le projet Guardian fournir aussi l’application Orbot, disponible aussi sur le Play Store. Orbot est un proxy libre qui utilise TOR pour chiffrer votre trafic et le cacher en le faisant rebondir plusieurs fois au travers de différents ordinateurs répartis de par le monde.

Orbot peut donc être utilisé pour acheminer d’autres application sur votre appareil Android sur le réseau Tor. Cependant, seul le navigateur Tor pour Android est nécessaire pour naviguer sur le Web avec Tor.

Pour plus d’infos sur Orbot, regardez cet article: Comment accéder au darknet avec son téléphone Android ?

Sur iPhone

Il existe le navigateur Onion pour iOS, open source, qui s’appuie sur le routage de Tor.

Le projet Tor précise que son développeur est proche. Cependant, Apple exige que, sur iOS, les navigateurs utilisent un “Webkit” qui ne permet pas au navigateur Onion de proposer la même protection et confidentialité que la navigateur Tor pour PC.

Pour apprendre à accéder au darknet sur votre iPhone, regardez ce tutoriel: Darknet pour iPhone, comment y accéder ?

The post Darkweb, TOR & Onions: Tout comprendre pour se lancer first appeared on FunInformatique.