Khrys’presso du lundi 16 août 2021

lundi 16 août 2021 à 07:42Comme chaque lundi, un coup d’œil dans le rétroviseur pour découvrir les informations que vous avez peut-être ratées la semaine dernière.

Tous les liens listés ci-dessous sont a priori accessibles librement. Si ce n’est pas le cas, pensez à activer votre bloqueur de javascript favori ou à passer en “mode lecture” (Firefox) ;-)

Brave New World

- La fumée des incendies en Russie atteint le pôle nord pour la première fois (huffingtonpost.fr)

- Afghanistan : les talibans en passe de contrôler le nord du pays (liberation.fr)

- Afghan War Comes to an Embarrassing End (laprogressive.com)

- Israël impose le pass sanitaire aux enfants dès 3 ans (liberation.fr)

- The Fisherwomen, Chevron and the Leaking Pipe (nytimes.com)

Big Oil has a filthy legacy in the Niger Delta region of Nigeria. One prominent environmentalist said : “They are moving out and leaving all the mess behind.”

- Tunisie : « Nous autres n’avons pas de peuple » (lundi.am)

Le 25 juillet, au soir d’une journée de manifestations, le président tunisien Kaïs Saïed a renvoyé le premier ministre, temporairement suspendu le parlement, levé l’immunité de ses membres et annoncé qu’il prendrait un certain nombre de décisions par décrets, en recourant à l’article 80 de la constitution tunisienne (par ailleurs très proche de l’article 16 de la constitution française).

- Grèce : la police torture des antifascistes (lahorde.samizdat.net)

- L’Espagne bat son record absolu de chaleur avec 47,4°C (huffingtonpost.fr)

- À Berlin, DJ et boîte de nuit pour la “longue nuit des vaccins” (huffingtonpost.fr)

- Au Royaume-Uni, le coût élevé des tests PCR dissuade les vacanciers (liberation.fr)

tout voyageur de retour sur le sol britannique est obligé de réserver un test – ou deux s’il n’est pas doublement vacciné – auprès des 400 compagnies privées listées sur le site gouvernemental. Problème : un seul test peut coûter entre 65 et 200 livres (entre 77 et 236 euros). Certains labos osent même parfois demander 400 livres (472 euros)…

- Séisme : Haïti sombre sous les décombres (liberation.fr)

- Violation Tracker : Discover Which Corporations are the Biggest Regulatory Violators and Lawbreakers Throughout the United States (goodjobsfirst.org)

- Florida is ablaze with COVID-19—and its case data reporting is a hot mess (arstechnica.com)

- Quand Bolsonaro lâche les blindés à Brasília (liberation.fr)

Cette démonstration de force intervient au moment où le Parlement doit se prononcer sur une réforme du vote électronique voulue par le chef de l’Etat. Des parlementaires crient à une tentative d’intimidation.

- Argentine : deux ex-militaires condamnés pour viols aggravés de prisonnières politiques sous la dictature (lemonde.fr)

- Virgin Galactic remet en vente des billets pour l’espace, à 450.000 dollars par siège (huffingtonpost.fr)

- Associée à SpaceX, une start-up souhaite diffuser de la pub dans l’espace (korii.slate.fr)

L’espace n’est pas la dernière frontière du marketing : elle est la prochaine. Nombre de firmes réfléchissent à des dispositifs publicitaires spectaculaires qui, sans nulle doute, plongeront dans la dépression astronomes et adeptes d’une société de consommation un peu plus sobre.

- Le groupe de sécurité informatique NortonLifeLock rachète Avast pour 8 milliards de dollars (lemonde.fr)

- Des hackers font planter des lecteurs de codes-barres avec un QR code (01net.com)

- Rapport du Giec sur le climat : les principaux points d’alerte (huffingtonpost.fr) – à télécharger, le rapport du GIEC (pdf, version longue et version résumée) (ipcc.ch)

- Le scénario du film « Le Jour d’après » semble être en train de se réaliser (slate.fr)

- Comme des bêtes dans les bateaux-poubelles (robindesbois.org)

- Millions of coronavirus vaccine doses around the world face expiration (vnexplorer.net)

- CureVac, le vaccin raté qui pourrait sauver le monde de la pénurie (korii.slate.fr)

- Origines du Covid : l’hypothèse de la fuite de laboratoire relancée par l’OMS (huffingtonpost.fr)

- Variant delta : les enfants, plus ciblés que jamais ? (liberation.fr)

La hausse des cas positifs et des hospitalisations chez les moins de 12 ans inquiète quant à la dangerosité de la quatrième vague pour les plus jeunes.

- Covid-19 : un test pour mieux détecter le risque de développer une forme grave grâce à un nouveau marqueur (futura-sciences.com)

Le test PCR, pour le dépistage standard du SARS-CoV-2, peut prédire dès le début de l’infection quels patients sont à risque d’évoluer vers une forme sévère de Covid-19. Un groupe de scientifiques français démontre dans une nouvelle étude qu’un nouveau marqueur permettrait de détecter ces profils et d’anticiper l’évolution de la maladie.

Spécial France

- eWatchers.org dépose une plainte contre Bouygues Telecom pour avoir collecté des données sur ses abonnés en insérant des pixels espions aux e-mails (ewatchers.org)

Les données des 22 millions d’abonnés de Bouygues Telecom ont été partagées à des sociétés spécialisées dans la publicité ciblée.

- Le Conseil constitutionnel valide l’essentiel du projet de loi séparatisme (lemonde.fr)

- La CNIL rend son avis sur plusieurs décrets d’application concernant le Pass Sanitaire, le fichier recensant les résultats des tests et l’accès aux données de vaccination des professionnels soumis à une obligation vaccinale (cnil.fr) – voir aussi Passe sanitaire : la CNIL souligne la nécessité de contrôler les dispositifs de vérification « alternatifs » (lemonde.fr)

- Pass sanitaire : que voit la personne qui scanne mon QR code sur son écran ? (liberation.fr)

- Les mesures RH de la loi sanitaire (actuel-rh.fr)

- Pass sanitaire : la ville de Toulouse enfreint-elle la loi en demandant un justificatif d’identité en plus du certificat ? (liberation.fr) – voir aussi Qui peut demander votre pièce d’identité pour contrôler le pass sanitaire ? (huffingtonpost.fr)

- Pass sanitaire : la délivrance de QR codes perturbée par une panne informatique (liberation.fr)

- Marseille : l’ordinateur d’un médecin piraté, 178 faux passes sanitaires générés (lefigaro.fr)

- Reconfinement strict en Martinique, les touristes « invités à quitter » l’île (liberation.fr)

- Le plan blanc pour les hôpitaux déclenché en Nouvelle-Aquitaine, transferts de patients depuis l’Occitanie (liberation.fr)

« les départements les plus impactés restent ceux du littoral (Gironde : 284,8, Pyrénées-Atlantiques : 280,8, Landes : 220,4 et Charente-Maritime : 213,9) »

- Une clinique mobile pour vacciner migrants et sans-abri à Paris (rfi.fr)

- Quand des sportifs français se moquent de Jean-Michel Blanquer après son tweet sur les vertus de l’EPS (lequipe.fr) – voir aussi « Vous n’avez pas honte ? » : le satisfecit de Blanquer passe mal auprès de médaillés olympiques (liberation.fr)

- Comment signaler un site antisémite ? Pas comme Gérald Darmanin (numerama.com)

Face à un contenu antisémite (et tout contenu haineux), signalez le site ou les messages en question sur des dispositifs dédiés, comme la plateforme Pharos. À l’inverse, ne partagez pas le contenu discriminatoire, pour ne pas lui donner plus de visibilité et donc d’ampleur.[…] Avec son tweet, le ministre a donné une caisse de résonance sans pareil à un site qui aurait pu rester dans l’ombre.

- Somme : un féminicide ravive le débat sur les failles de la justice pour protéger les victimes (liberation.fr) – voir aussi Féminicide dans la Somme : réouverture d’une enquête sur la mort de la première épouse du suspect (liberation.fr)

- En Bretagne, des plages polluées par les réseaux d’assainissement (liberation.fr)

- Dans les Écrins, la fonte du glacier condamne un refuge historique (reporterre.net)

- 67 % des patrons du Cac 40 touchent des bonus liés à leur stratégie climatique (huffingtonpost.fr)

Selon un rapport, la rémunération des patrons des principales entreprises cotées à la bourse de Paris va monter cette année à des niveaux supérieurs à l’ère pré-Covid.

Spécial on gère comme des pieds (et à la néolibérale)

- Que révèle la politique du « passe sanitaire » ? La folle passion du pouvoir macronien pour les « coups de coude » [nudge] (humanite.fr)

Cette manière de faire qui évite aussi bien la décision autoritaire de la vaccination obligatoire pour tous que le débat et l’élaboration parlementaires de la loi repose sur un individualisme de masse faisant de chacun le responsable souverain de ses comportements.

- Le passe sanitaire, symptôme de l’impréparation de l’exécutif (humanite.fr)

« Avec ces décrets, le passe devient une plaisanterie inefficace sur le plan épidémiologique »

- « Un vrai problème d’accès à la vaccination » (humanite.fr)

Le passe sanitaire est un moyen contourné d’instaurer l’obligation vaccinale. Celle-ci aurait été la meilleure des solutions. Mais le gouvernement a peur de ne pas y parvenir et d’être une fois encore déconsidéré. Ce passe a de forts risques de créer des discriminations et de les aggraver.

- Passe sanitaire. Les plus précaires dans l’impasse (humanite.fr)

travailleurs sans papiers, déboutés de l’asile, exilés en attente de couverture sociale : autant de situations qui freinent l’accès à la vaccination. Pour ceux qui les subissent, le passe sanitaire rend la survie encore plus compliquée.

- Pass sanitaire vainqueur d’Hippocrate par K.-O. (lemediaen442.fr)

- Pass sanitaire : le médecin Jean-Paul Hamon explique pourquoi il a délivré des faux (huffingtonpost.fr)

Pour trois personnes qui n’arrivaient pas à générer un pass alors qu’elles y étaient éligibles, le généraliste assume clairement avoir produit des faux pour pallier les lacunes de l’administration.

- Pass sanitaire dans les restaurants : « On a l’impression de faire les gendarmes » (liberation.fr)

- L’envoi de soignants de métropole est publicitaire et électoral… (blogs.mediapart.fr)

… alors que des milliers de soignants en Guadeloupe sont au chômage, que l’administration refuse de les embaucher et qu’elle a détruit le système de santé dans l’ile.

- Retraites des cadres supérieurs : l’Ugict-CGT dévoile le coût du cadeau de Noël de Macron à Black Rock (ugictcgt.fr)

- Précarité étudiante : l’Unef dénonce les « mensonges » du gouvernement (liberation.fr)

Dans sa dernière enquête sur le coût de la vie étudiante publiée ce dimanche, l’Unef montre à quel point le budget des jeunes a été réduit depuis le début du quinquennat Macron.

Spécial État policier, violences policières, montée de l’extrême-droite…

- Quand Macron met la démocratie sous secret-défense (humanite.fr)

en annonçant la généralisation du passe sanitaire, le président de la République a relancé […] sa réforme des retraites ainsi que celle sur l’assurance-chômage. C’est bien là la signification de ces conseils de défense désormais banalisés, illustrant cette nouvelle ère d’une démocratie formelle, expéditive, dans laquelle le Parlement n’a plus que le rôle d’avaliser des décisions auxquelles il n’a pas participé

- À propos du Pass (lundi.am)

Constatant qu’il est possible de vivre sans les multiples activités que permet le Pass, nous serons interrogés en nous-même à chaque fois que nous voudrons nous livrer à l’une de ces activités, désignées par l’état comme sacrées, séparés qu’elles sont des autres actions par l’établissement d’un contrôle. Il s’agira sans doute d’inventer une manière de ne plus participer. […] À Moscou, où le régime de Poutine a au moins laissé la possibilité des terrasses aux non-titulaires du Pass, la population à déserté l’intérieur au point que la mesure a dû être annulée. En France en 2021 même l’air du dehors est confisqué par décret, pourtant pour quelque temps encore on continuera d’appeler cela une démocratie.

- Passe sanitaire : « En matière de libertés, l’exception a une tendance inquiétante à devenir la règle » (lefigaro.fr)

Quatorze mois auront suffi pour passer d’une simple application de suivi de l’épidémie, facultative et basée sur le volontariat, à un passe sanitaire obligatoire et nécessaire à l’exercice de plusieurs de nos libertés fondamentales (liberté d’aller et venir, liberté du travail, liberté du commerce et de l’industrie, liberté d’association).

- Passe sanitaire : doit-on craindre sa pérennisation ? (humanite.fr)

les dispositifs d’état d’urgence ou de situation de crise ont toujours connu des prolongements dans le droit commun.

- Le passe sanitaire étendu, Cédric O évoque la liste noire mise en place en cas d’abus (nextinpact.com)

- Reporter touché à la tête par une grenade lacrymogène à Nantes : que sait-on de cette scène ? (liberation.fr)

Une plainte contre X a été déposée par son avocat Arié Alimi, pour « violences volontaires commises en réunion par personne dépositaire de l’autorité publique et avec usage d’une arme ».il tournait le dos à la BAC […] la grenade lacrymogène qui a blessé le vidéaste a bien été jetée en cloche, alors que les forces de l’ordre doivent normalement les faire rouler au sol.

- Smartphones : l’arme précieuse de la police (nantes-revoltee.com)

La règle : PAS de portables en manif.

Spécial Résistance(s)

- Liste non exhaustive des manifs anti-pass (umap.openstreetmap.fr)

- Passe sanitaire : « Je veux seulement dénoncer cette privation de liberté » (humanite.fr)

- Manif anti-pass à Paris : les jeunes bien présents (liberation.fr)

- Tracteur, désarrestation et grosse chaleur à Rennes (expansive.info)

- Nos cerveaux lavés (blogs.mediapart.fr)

Que ce soit dans le domaine de la crise écologique que nous traversons […] ou dans le domaine sanitaire qui en est la résultante, c’est à chaque fois les mêmes réflexes crétins qui reviennent en boucle. Culpabiliser les individus, les obliger, les soumettre, leur inculquer l’idée, que seuls leurs petits gestes du quotidien seront la solution, au lieu de prendre des mesures systémiques, obligeant à la responsabilité politique en cas d’échec ou de réussite.

- Ramène ta chaise et tes chips et on se fait une terrasse sauvage (expansive.info)

- Il vit ici, il reste ici : où es-tu, Madama ? (unioncommunistelibertaire.org)

Madama, un jeune migrant malien menacé d’expulsion par la préfecture de Haute-Loire, s’est enfui de sa famille d’accueil. L’État, par les pressions et la peur, a eu raison du jeune homme, mais aussi de la famille qui l’accueillait depuis deux ans.

Spécial GAFAM et cie

- Piscines, garages, vérandas… pour traquer les fraudeurs, le fisc veut miser sur Google (capital.fr)

- Le téton de l’affiche du prochain Almodóvar n’échappe pas à la censure d’Instagram (liberation.fr)

- Censorship, Surveillance and Profits : A Hard Bargain for Apple in China (inkl.com)

- Apple is trying to redefine what it means to violate your privacy. We must not let it (ar.al)

Les livres de la semaine

- Klara and the sun, de Kazuo Ishiguro. Voir par exemple : Kazuo Ishiguro Uses Artificial Intelligence to Reveal the Limits of Our Own (newyorker.com)

- TestoJunkie, de Paul B. Preciado, voir par exemple Testo junkie : sexe, drogue et biopolitique (franceculture.fr)

Les autres lectures de la semaine

- Daniel Tanuro : « Collapsologie : toutes les dérives idéologiques sont possibles » (revue-ballast.fr)

il y a un gouffre entre le programme anticapitaliste très radical qui est objectivement indispensable pour arrêter la catastrophe climatique, d’une part, et le niveau de conscience de l’immense majorité de l’humanité, d’autre part

- Les néo-libéraux ressortent (blogs.mediapart.fr)

- Le zapatisme est une construction totalement utopique, mais qui avance (humanite.fr)

- La clim écolo a été inventée il y a 3.000 ans (slate.fr)

- Les anarchistes aussi se font vacciner (lematin.ch)

- La dioxine : le poison de la guerre (lecourrier.vn)

- Dans le monde : le droit à l’avortement, toujours à conquérir (unioncommunistelibertaire.org)

- Ce que la chanson engagée nous enseigne sur la liberté d’expression en France (theconversation.com)

- Quand le militantisme déconne : injonctions, pureté militante, attaques… (6/8) (framablog.org)

- Service d’ordre de la CGT : volonté de mutation (unioncommunistelibertaire.org)

- En Italie, la résistance des partisans traverse les générations (humanite.fr)

À l’instar d’un Silvio Berlusconi ou d’un Matteo Salvini, les droites ne cessent de vouloir effacer l’héritage des partisans. Las ! L’Anpi, association d’anciens résistants, a ouvert en 2006 ses portes aux antifascistes et compte aujourd’hui 130 000 membres. Une jeunesse qui défend et revendique la pleine application de la Constitution italienne, adoptée à la Libération.

Les BDs/graphiques/photos de la semaine

- Technique

- Frais ?

- Limite

- Métier

- Voyage

- Réfugiés climatiques

- Billionnaires

- Climate change

- Serviettes

- Comme par hasard

- Foutus

- Fucked

- Qui aurait pu prévoir

- Agir

- Sceptiques

- Contrat de travail

- Montaigne

- Veran

- Logique

- Toujours logique

- Petits gestes

- Version papier

- Listen to me

- Culture

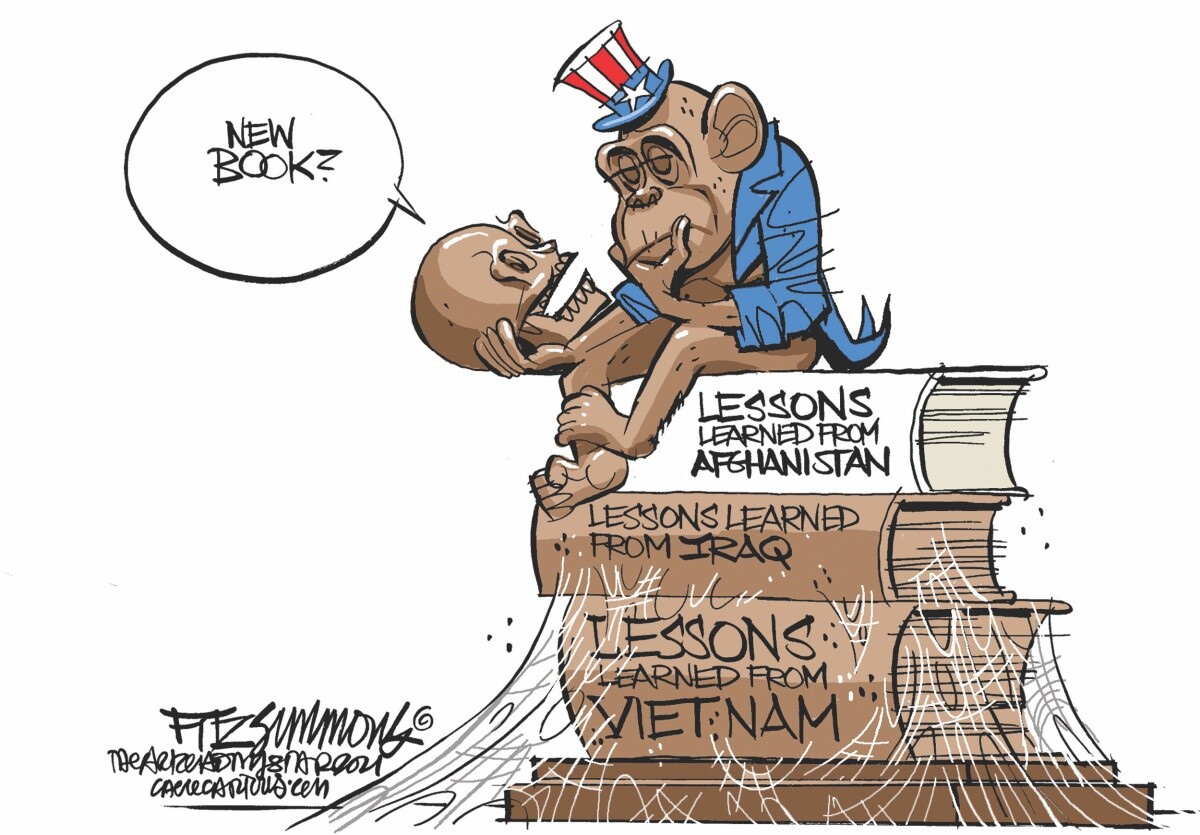

- New book ?

- Résoudre le problème

Les vidéos/podcasts de la semaine

- L’homme a mangé la Terre (arte.tv)

- Ce village breton dit non au pass sanitaire (invidious.fdn.fr)

- Réaction d’un avocat au barreau de Paris à propos des sanctions associées au pass sanitaire

Les autres trucs chouettes de la semaine

- Retrouvez les vidéos d’Entrée Libre #2 sur le site de pennarweb (pennarweb.org)

- En septembre, le collectif CHATONS se réunit pour parler de son avenir (chatons.org)

- Non, l’ADSL ne va pas disparaître (fdn.fr)

- A handy guide to cognitive biases (en.shortcogs.com)

Retrouvez les revues de web précédentes dans la catégorie Libre Veille du Framablog.

Les articles, commentaires et autres images qui composent ces « Khrys’presso » n’engagent que moi (Khrys).