La non-affaire Bluetouff vs ANSES

jeudi 25 avril 2013 à 23:51 Je ne me lasserai jamais de l’écrire, le dire et le répéter, Internet est un espace public. Cet espace public appartient à ses utilisateurs, c’est un bien commun, c’est d’ailleurs tout ce qui crée sa valeur : vous, les bouts de cervelles se trouvant aux extrémités du réseau. Cet espace public est fréquenté par des personnes physiques et des personnes morales, qui y stockent toutes formes d’informations. Certaines ont vocation à s’y trouver, d’autres pas. Certaines avaient vocation à s’y trouver à un instant T mais n’ont plus vocation à y être. Certaines n’ont aucune vocation à s’y trouver, mais elles s’y trouvent. Ce n’est pas tout noir ou tout blanc. Il y a aussi des informations que l’on pourrait qualifier de type « intermédiaires » dont on sait plus ou moins que leur place n’est pas sur Internet, mais pour des raisons de facilités d’échanges et de communication, elles y sont, accessibles à un cercle de personnes restreint, ou accessibles à tous… par choix.

Je ne me lasserai jamais de l’écrire, le dire et le répéter, Internet est un espace public. Cet espace public appartient à ses utilisateurs, c’est un bien commun, c’est d’ailleurs tout ce qui crée sa valeur : vous, les bouts de cervelles se trouvant aux extrémités du réseau. Cet espace public est fréquenté par des personnes physiques et des personnes morales, qui y stockent toutes formes d’informations. Certaines ont vocation à s’y trouver, d’autres pas. Certaines avaient vocation à s’y trouver à un instant T mais n’ont plus vocation à y être. Certaines n’ont aucune vocation à s’y trouver, mais elles s’y trouvent. Ce n’est pas tout noir ou tout blanc. Il y a aussi des informations que l’on pourrait qualifier de type « intermédiaires » dont on sait plus ou moins que leur place n’est pas sur Internet, mais pour des raisons de facilités d’échanges et de communication, elles y sont, accessibles à un cercle de personnes restreint, ou accessibles à tous… par choix.

La notion d’extranet fait usuellement appel à cette dernière catégorie d’informations. Il s’agit de choses que l’on souhaite partager avec une communauté ciblée d’utilisateurs : des abonnés, des clients, des commerciaux en déplacement (…). Dans la pratique un extranet, c’est souvent bien plus compliqué. On peut y trouver certaines parties parfaitement publiques. A ce titre je citerai un organisme proche de celui qui concerne notre affaire, celui de l’INSERM. On pourra également aussi citer Nike (UPDATE : lien retiré, en attente de vérification) et bien d’autres qui utilisent la dénomination « Extranet » sans pour autant juger de la nécessité de poser une quelconque authentification ou faisant le choix de proposer une authentification pour certains documents et aucune pour d’autres documents ou répertoires de leur espace.

Le cas de l’INSERM me semble assez emblématique. Sur sa page d’accueil, on peut lire qu’il s’agit d’un espace dédié aux professionnels de la recherche des sciences de la vie et de la santé. Cependant on constate qu’une grosse partie de cet extranet a vocation à être publique, y compris les documents qui s’y trouvent, comme une simple recherche dans Google nous le confirmera.

L’ANSES (Agence nationale de sécurité sanitaire de l’alimentation, de l’environnement et du travail) est un Organisme d’Importance Vitale (OIV). Ses missions couvrent « l’évaluation des risques dans le domaine de l’alimentation, de l’environnement et du travail, en vue d’éclairer les pouvoirs publics dans leur politique sanitaire ». Elle regroupe donc de nombreux scientifiques coordonnant leurs recherches relatives à des questions de santé publique.

Les faits

Au détour d’une recherche Google portant sur un thème n’ayant strictement aucun rapport avec l’ANSES ni avec des questions de santé publique, je me suis retrouvé dans un répertoire de l’extranet de l’ANSES. Simplement, en cliquant sur un résultat d’une recherche.

Au détour d’une recherche Google portant sur un thème n’ayant strictement aucun rapport avec l’ANSES ni avec des questions de santé publique, je me suis retrouvé dans un répertoire de l’extranet de l’ANSES. Simplement, en cliquant sur un résultat d’une recherche.

- Premier constat : il y a beaucoup de documents publiquement accessibles

- Second constat : ça parle de santé publique

- Troisième constat : l’ANSES est un établissement public

- Question : est-ce que ceci doit être public ?

- Réponse (trop) évidente sur le moment : oui

… I did it wrong.

Le téléchargement et les outils de hacker chinois panaméen : OpenVPN et Wget

Au sein de ma petite entreprise, Toonux, je commercialise une offre VPN, ou réseau privé virtuel, qui agit comme un tunnel chiffré entre chez vous et le point de sortie que vous jugez le plus sûr dans le cadre de vos activités en ligne. Sur mon système d’exploitation, j’utilise donc OpenVPN. Le VPN de Toonux, particulièrement celui-ci, a deux fonctionnalités principales :

- protéger l’échange de données (par le chiffrement, PKI x509 dans notre cas)

- anonymiser les flux et la source (par des mesures contextuelles que nous allons réaborder un peu plus loin quand nous parlerons d’anonymat sur Internet et sur lesquelles j’ai l’habitude mettre l’accent… à juste titre).

Ce VPN (en fait, surtout cette adresse IP panaméenne) est probablement l’un des éléments forts qui ont conduit le Parquet à faire suivre l’affaire en correctionnelle. Sauf que… naturellement, je l’utilise de manière intensive de manière parfaitement légitime, y compris sur mes deux machines fixes (un média center qui fait aussi office de serveur web qui hébergeait entre autre mon Status et un desktop qui est lui une machine professionnelle embarquant le nécessaire pour réaliser mon travail. Certains de ces outils sont, logiquement, des outils de tests d’intrusion). Ces deux machines tournent sous Debian Gnu/Linux (une Squeeze et une Wheezy).

Sur Debian, et c’est un comportement par défaut sur de nombreux *nix*, OpenVPN se lance comme un service… à chaque démarrage. Comme le point de sortie par défaut du VPN se trouve au Panama, à chaque fois que mes machines démarrent elles se retrouvent affublées d’une adresse IP Panaméenne. Notez que ceci ne me permet pas d’avoir d’abattement fiscal sur ma connexion Internet.

Pourquoi le Panama ?

Le Panama est surtout connu pour être un paradis fiscal. Sauf que voilà, ma société est bien française et ne dissimule aucun compte bancaire au Panama ou ailleurs, et n’y possède pas non plus de filiale ou de société écran. Le Panama c’est surtout un pays très bien connecté au réseau Internet. Beaucoup de câbles sous-marins y atterrissent, les infrastructures y sont donc plus que correctes et pourraient à elles seules justifier le choix du Panama. Nos installations de collocation sont situées dans le datacenter Telecarrier de Clayton de la City of Knowledge… c’est ici.

Mais ce n’est pas tout. Il n’y a pas que le secret bancaire qui est bien gardé dans ce pays. Le secret des correspondances l’est également. En toute logique, le pays met ceci en avant avec une politique affirmée d’ouverture aux autres pays. Les intérêts numériques étrangers ont réputation d’y être aussi bien gardés que les intérêts bancaires de certains, ce d’un point de vue sécurité, confidentialité et résilience.

En plus d’OpenVPN, j’ai utilisé un autre outil pour télécharger. C’est un outil bien connu de tous les unixiens et cousins pingouins. Il s’agit de Wget, un outil que l’on retrouve par défaut dans la majorité des distributions GNU/Linux modernes. Cet outil présente l’avantage de pouvoir télécharger le contenu d’un répertoire web, de manière récursive, sans avoir à cliquer sur tous les liens. C’est donc fort pratique.

Une fois ces fichiers téléchargés, ils ont dormi pendant quelques jours sur ma machine (mon média center). Quand je me suis enfin décidé à regarder ce que j’avais rapatrié sur ma machine, j’ai transféré, pour des raisons de confort de lecture, l’ensemble de ces documents sur ma machine de bureau. C’est un élément de détail mais c’est aussi un élément qui figure dans les PV, quelque chose de facile à interpréter de manière erronée pour un profane avec un truc du type « l’accusé a fait des copies de sauvegarde de ces documents volés ».

Les articles

C’est environ une semaine après avoir téléchargé les fichiers, entre deux articles sur Amesys et suite à des appels publics infructueux à des journalistes plus éveillés que la rédaction de Reflets à la lecture de documents de recherche scientifique sur des questions de santé publique, que je me décidais à publier un article compilant tous les documents d’une thématique que j’avais alors choisi.

Peu après, Yovan Menckevic à qui j’avais également transmis un document sur les nanoargent, publie un autre article. C’est ce document, transmis à Yovan Menkevic qui sera repéré en ligne par l’ANSES. Car jusque là, l’ANSES n’avait évidemment pas relevé d’intrusion dans son système de traitement automatisé de données… attendu qu’il n’y en avait pas eu. Un Get sur un document public n’a jamais eu pour effet de faire hurler un firewall.

En outre on trouve certains de ces documents sur des espaces parfaitement publics, hors extranet de l’ANSES, dans des datacenters américains, genre sur Google Docs, publiés par leurs auteurs eux mêmes.

Pourquoi avoir publié ?

Reflets.info est un média généraliste citoyen, et comme n’a pas manqué de le relever le procureur « hacker friendly et engagé », la formule inscrite dans la description de notre site. « Hacker friendly et engagé », pour le procureur, c’était évidemment un élément qui allait dans le sens de mon évidente culpabilité puisque ce dernier a bien entendu amalgamé le terme de hacker avec celui de cybercriminel… un amalgame que nous passons en outre notre temps à dénoncer pour redonner à ce mot sa véritable signification, à savoir celle d’un bidouilleur passionné.

Et à votre avis ? Que fait un média citoyen quand ce dernier trouve une importante masse de documents, dans un espace public, sur des questions de santé publique, émanant d’un organisme public ? Et bien il les publie, en prenant soin d’appeler des personnes compétentes à commenter et à interpréter ces données.

La plainte

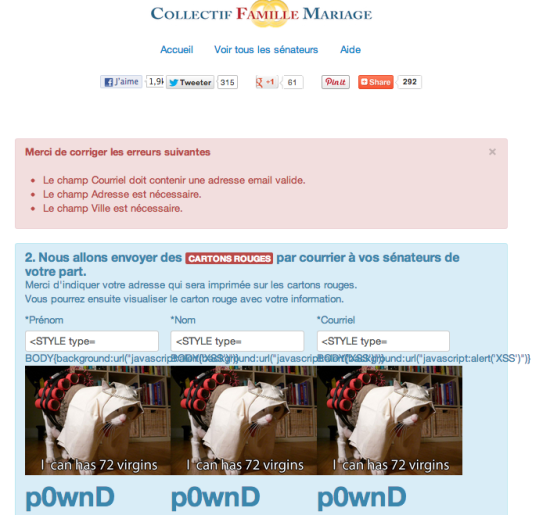

La machine judiciaire s’est mise en route suite à une plainte de l’ANSES. Cette plainte portait sur « un piratage ». Et coup de bol, cette fois ci, le pirate est identifié ! Le seul hic, c’est que l’identification de la méthode du piratage indique clairement que c’est tout sauf un piratage. Extrait du PV :

« Nous [l’ANSES] avons procédé à des investigations techniques internes pour tenter d’identifier la méthode utilisée par les pirates pour accéder et récupérer les documents. A l’issue de ces analyses, nous avons alors constaté qu’il suffisait de disposer de l’url complète permettant d’accéder à la ressource sur l’extranet pour passer outre les règles d’authentification sur ce serveur. Il s’agit à notre sens de la méthode utilisée pour récupérer le document powerpoint visé en infra ».

Sous les yeux de n’importe quel magistrat, un « piratage », c’est une infraction pénale, un pirate, en toute logique, c’est un cybercriminel. Les mots ont un sens, comme ce mot « hacker », que l’on lit un peu partout associé à mon pseudo sur Internet. Dans l’esprit de nombreux juristes pas forcément versés dans la cyberculture, ce mot hacker a un raccourci malencontreux, celui de cybercriminel.

Je suis à ce jour incapable d’affirmer si l’ANSES était réellement tenue de porter plainte (je ne le pense pas), ni si elle était tenue de signaler l’incident aux autorités compétentes (ANSSI), au regard de sa qualité d’Organisme d’Importance Vitale. Ceci est parfaitement plausible, même mineur, il me semble être une bonne chose que l’ANSSI soit notifiée d’un tel incident car vous vous doutez bien que si je suis tombé sur ces documents, il y a probablement des cabinets de veille et peut être même des chercheurs de puissances étrangères qui sont tombés sur ces travaux et ont ainsi profité de travaux de recherche publique destinés aux intérêts français. Sur ce point, si les documents n’avaient pas vocation à être publics, il se peut que les chercheurs aient subi un préjudice et qu’à l’heure actuelle des chercheurs étrangers plagient leurs travaux. La filière santé est un secteur particulièrement dynamique et les enjeux financiers peuvent être importants.

Plainte ou pas plainte, il y a des questions qui justifient à elles seules une notification de l’incident… une fois ce dernier identifié comme un incident, ce qui était loin d’être évident pour une personne extérieure.

De la confidentialité des documents

Lors des auditions du plaignant, l’ANSES déclarait :

« Il s’agit de documents de travail internes qui sont échangés par les experts. Ces documents ne sont pas classifiés. Les thématiques sont néanmoins sensibles car elles sont relatives à des sujets d’actualité. Concernant la base de données, elle ne contient aucune information sensible. »

On comprendra donc que nous n’étions pas en présence d’informations sensibles, mais que la divulgation publique de ces documents était susceptible de créer de l’anxiété dans la population et donc de troubler l’ordre public. Une conclusion qui ne pouvait pas me sauter aux yeux.

Pourquoi la DCRI ?

Comme pour l’affaire Wikipedia, il est assez facile, et beaucoup trop simpliste de faire un mauvais procès à la DCRI (Direction Centrale du Renseignement Intérieur). La DCRI n’a pas choisie d’être saisie de l’affaire, elle ne s’en est pas auto-saisie non plus. Les services intérieurs ont d’autres choses à faire plus sérieuses que de m’entendre sur une affaire de téléchargement de fichiers publics, publiquement accessibles, émanant d’un organisme public sur des questions de santé publique… résumé comme ça, dés les premières minutes de ma garde à vue quand je tentais de récapituler ce que l’on me reprochait, l’affaire prenait à mes yeux une tournure pour le moins étrange.

Le fait que la DCRI soit saisie par un magistrat peut paraître « démesuré » au regard de l’infraction supposée. Sauf que voilà, l’ANSES est un OIV (Organisme d’Importance Vitale) pour l’état français. La défense des intérêts de la République étant dans le scop des prérogatives de la DCRI, il était tout à fait normal que cette dernière soit saisie.

Je n’ai pas estimé nécessaire de me faire assister d’un avocat pendant cette garde à vue étant donné que dans mon esprit, l’infraction était inexistante. Je n’avais donc, au risque de faire bondir les juristes accrocs au code de procédure pénale, aucune raison de me faire assister. C’est un peu idiot, mais quand on est sûr de soi, on n’éprouve pas le besoin de se défendre.

Je préciserai enfin que le niveau technique des enquêteurs m’a rapidement mis en confiance et qu’il m’a permis de m’expliquer de manière intelligible. Les OPJ en charge de l’enquête étaient parfaitement compétents et avaient donc une bonne compréhension de mes propos qu’ils ont fidèlement retranscrits.

Les éléments alors entre leurs mains conduisaient à m’entendre, ce qu’ils ont fait, c’est chiant comme la pluie, c’est long, mais voilà… c’est la procédure et rien ne m’a choqué, ni de leurs compétences, qu’elles soient techniques ou juridiques, ni dans les questions que l’on m’a posé, des questions nécessaires pour établir la vérité judiciaire du dossier.

La convocation et la mise en garde à vue

Les officiers de police judiciaire de la DCRI ont fait le choix de me convoquer, alors qu’ils avaient parfaitement le droit de me cueillir chez moi, à 6h du matin, ce que l’on appelle la méthode dite de « l’ami Ricorée » en mode sans pain et sans croissant. Outre le fait que je ne suis pas spécialement du matin, je pense que j’aurais été probablement bien moins coopératif dans de telles conditions et que je me serais très probablement fait assister d’un avocat dés ma mise en garde à vue.

A mon arrivée dans les locaux où j’étais convoqué, au commissariat d’Orléans, on me demandait si j’avais une idée sur les raisons de cette convocation.

Naturellement, au regard de mes activités sur Reflets.info, je m’attendais à être entendu comme témoin dans le cadre d’une enquête préliminaire ciblant Amesys et la vente d’armes électroniques à la Libye de Kadhafi que j’ai à maintes reprises abordé avec d’autres auteurs de Reflets. Ceci me paraissait d’autant plus logique que nous nous rappelons régulièrement au bon souvenir du Parquet qui instruit l’affaire Amesys pour lui signifier que nous sommes en possession de documents susceptibles de l’intéresser.

Au bout de plus de 2 ans, malgré nos appels du pied, nous n’avons toujours pas été entendus dans le cadre de l’enquête sur Amesys (pour des faits de complicité de torture). Quand on met ceci en parallèle des 3 mois qu’il aura fallu à la justice pour décider de me mettre en garde à vue dans le cadre d’une affaire de publication de fichiers publics sur des questions de santé publique, on se gratte un peu la tête en se posant beaucoup de questions…

La garde à vue, bien que déplaisante, reste cependant une anecdote. Certes, je ne la souhaite à personne, particulièrement à Orléans où les formes de vies bactériologiques imprégnées dans les murs répugneraient n’importe qui. Les cellules sont nettoyées quand elles sont vides, et à Orléans, elles sont visiblement très rarement vides.

Même si à mes yeux cette garde à vue me semblait totalement disproportionnée au regard de ce que l’on me reprochait, je savais aussi qu’il ne s’agissait là que d’une simple procédure « normale », dans le cadre de l’enquête menée par les OPJ de la DCRI, sur la demande du Parquet. En dehors de signifier ma surprise et confier mon sentiment aux OPJ, je n’avais pas grand chose d’autre à faire que de l’accepter.

Des outils de hack ?

Dans le cadre de mon activité sur Toonux, il m’arrive d’être mandaté par des entreprises privées ou des administrations publiques pour mener des tests d’intrusion. Il est donc parfaitement normal que lors de la perquisition, on ait retrouvé sur le disque dur de mon ordinateur de bureau des outils servant à réaliser ces tests d’intrusion. Je ne me suis d’ailleurs jamais caché d’en utiliser, j’explique même sur l’un de mes blogs mes préférences en la matière. Notez au passage que ce blog est tout sauf anonyme, et qu’il est tout sauf une incitation à faire tout et n’importe quoi avec les outils qu’il évoque, mes avertissements sur le sujet sont d’ailleurs récurrents. Une partie de ce blog est d’ailleurs privée car je ne souhaite pas non plus le transformer en support pour des personnes qui ne prendraient pas la mesure de la dangerosité à utiliser certains outils.

La notion d’anonymat vs pseudonymat

La notion d’anonymat sur Internet est quelque chose que j’aborde régulièrement dans mes publications. Je pense être en mesure, à ce titre de faire une différence technique entre les concepts d’anonymat et de pseudonymat. Pour le côté juridique de ces notions, je vous renvois à cet article de Maître Eolas que je me permets de citer :

« la vérité est terrible pour moi : c’est sous mon vrai nom que je suis anonyme… »

L’immense majorité des personnes qui me connaissent m’appellent Touff ou Bluetouff. Ce pseudonyme, je me le traîne depuis plus de 10 ans suite à une anecdote qui est même relatée ici.

Le pseudonyme Bluetouff est un élément indissociable de mon identité.

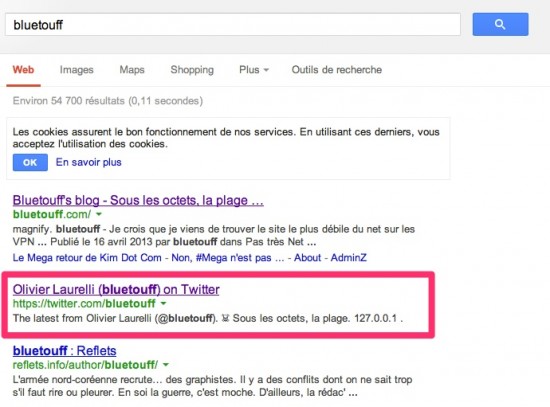

Quelle ne fut pas ma surprise d’entendre le procureur évoquer ce qui semblait dans sa bouche être le calvaire de mon identification et le fait que publier sous ce pseudonyme marquait de ma part une volonté « évidente » de m’anonymiser.

C’est le jeu, je n’ai pas pu m’expliquer là dessus, mais l’analyse des faits infirmait évidemment totalement cette approche :

- mon nom apparaît sur le site reflets.info où nous avons publié les documents

- mon nom apparaît clairement à côté de mon pseudonyme sur ma page Twitter

- mon nom apparaît un peu partout aux côtés de mon pseudonyme dans de nombreux articles de presse, émissions de radio ou de TV …

Bref, le pseudonyme « bluetouff », niveau volonté d’anonymisation, vous noterez que c’est clairement pas ça. C’est pas non plus comme si ce pseudo n’était pas « un peu » associé à ma trombine. Retrouver mon identité sur Internet prend moins d’une minute, même pour une personne peu formée aux techniques de cyber-investigations.

J’ai eu par le passé l’occasion d’écrire sur ce blog ce qu’implique la notion d’anonymat sur Internet, à savoir une protection des données (par le chiffrement) et par la protection du contexte.

- On parle de protection des contenus, par le chiffrement

- On parle de protection du contexte, par l’anonymisation

Dans l’approche que nous adoptons sur Toonux.net, si l’un des deux éléments n’est pas respecté, la chaine de l’anonymat est rompue. Dans notre affaire, je chiffrais bien mes données (avec le VPN), mais le contexte lui n’était en rien protégé puisque :

- je publiais sur un média dont je suis co-fondateur et sur lequel c’est écrit en toutes lettres, et non en service caché sur TOR ou sur un site tiers ;

- je publiais sur un site que j’héberge et en ma qualité d’hébergeur, je suis facilement identifiable, avec un Whois où figurent mon nom, mon email et un numéro de téléphone ;

- je publiais sous mon pseudonyme, Bluetouff, un élément factuellement indissociable de mon identité ;

- j’utilisais l’adresse IP externe de la solution VPN que je commercialise au sein de ma propre entreprise alors que j’ai tout loisir de doubler cette protection en utilisant un bridge TOR pour changer d’adresse IP toutes les 5 minutes et que j’aurais pris soin d’isoler dans une machine virtuelle que j’aurais par la suite shreddé (détruit de manière sécurisée)… et par là même de devenir beaucoup plus difficilement traçable/corrélable.

- j’appelais aussitôt sur un réseau social public (Twitter) où mon pseudo est parfaitement associé à ma photo, à mon nom et à mon prénom, des journalistes ou des scientifiques susceptibles de nous aider à décrypter les documents trouvés.

Conclusion : même avec 4 grammes d’alcool dans le sang, si j’avais voulu un tant soit peu m’anonymiser, je ne m’y serais pas pris de cette manière. Difficile dans ces conditions de me prêter une volonté de me « cacher ».

La notion d’adresse IP

Puisqu’on parle d’anonymisation, nous allons ré-aborder une fois de plus très brièvement l’élément « troublant » : l’IP panaméenne depuis laquelle je surfe régulièrement.

Comme expliqué plus haut, OpenVPN, le logiciel qui sert à créer un tunnel chiffré entre chez moi et un point de la planète que j’ai loisir de choisir, démarre au lancement de mon système d’exploitation. Par défaut, je me retrouve donc au Panama à chaque démarrage. Si je veux récupérer l’adresse IP externe de mon opérateur, il me faut alors, une fois la machine démarrée, lancer la commande suivante :

# /etc/init.d/openvpn stop

C’est quelque chose que je ne fais pas ou rarement, j’ai pris l’habitude de chiffrer mon trafic tant à mon domicile qu’en mobilité. Etudiant de près les joujoux des fournisseurs d’accès, des publicitaires, ou des autorités des pays sur lesquels j’enquête (les mêmes joujoux que la France, les USA ou l’Allemagne leur vend d’ailleurs), je sais que mes communications sont susceptibles d’être interceptées par des tiers non autorisés. C’est pour me prémunir de ces intrusions de trafic que je sors couvert, un réflexe qui a encore plus de sens quand je suis en déplacement à l’étranger, notamment dans des pays arabo-musulmans que nous avons déjà clairement identifié comme étant des grands fans de l’intrusion massive dans le trafic des internautes.

Dans mon esprit, et après tout ce que j’ai pu découvrir au fil de ces 3/4 dernières années, un VPN, ça devrait être obligatoire, et pour tout le monde. Non pas parce que l’on a des choses à cacher, mais pour préserver ses données personnelles. Exemple en image :

C’est quelque chose que je savais déjà, mais qu’il me semble bon de rappeler à tous (HADOPI si tu m’entends)… l’adresse IP est un embryon de début de preuve, et en aucun cas une preuve. Penser pouvoir automatiser la pénalisation d’infractions comme on le fait avec les automobilistes sur le critère de la plaque d’immatriculation ne peut fonctionner sans un taux important de casse… même avec IPV6, une IP restera toujours spoofable (usurpable). Pour certains besoins, des infrastructures dissimuleront des centaines ou des milliers de gens derrière la même adresse IP. Et encore une fois, c’est le cas du VPN utilisé dans cette affaire.

Sur le VPN commercialisé sur Toonux.net, les utilisateurs sont « crowdés » derrière une seule et même IP, il s’agit d’une mesure supplémentaire pour garantir leur anonymat. Fonctionner avec une IP par utilisateur permet une identification trop simple et c’est quelque chose que nous avons écarté, par choix.

Si dans les faits j’ai reconnu aux OPJ de la DCRI qu’il s’agissait bien de moi derrière cette IP à cet instant T (celui du téléchargement des documents de l’ANSES), j’aurais pu en toute bonne foi dire « peut-être, car on était plusieurs centaines au même moment avec la même IP visible depuis le Net ».

Note à moi même : une clarification juridique sur la valeur probante de l’adresse IP, on a beau la reculer, il faudra bien y passer après le bullshit parlementaire que nous nous sommes avalés pendant les débats sur HADOPI à ce sujet.

Prévenir les administrateurs du site ?

Le procureur de la République, qui rappelons le, dans ce contexte, a pour rôle de me faire passer pour un cybercriminel, m’a demandé si j’avais prévenu les administrateurs du site. Mais les prévenir de quoi au juste ? En me retrouvant sur un répertoire public d’un organisme public regorgeant de documents scientifiques imbittables à mon niveau sur des questions de santé publique, je n’aurais notifié qu’un truc du genre « attention je visite votre espace web ». Il ne m’a logiquement pas semblé nécessaire d’alerter les administrateurs que je visitais un espace public.

Alerter des administrateurs, c’est quelque chose que je fais très régulièrement, quand des données manifestement privées (comme des données personnelles) se retrouvent sur le Net. Et encore… on en trouve tellement que je pourrais y passer mes journées.

Bien évidemment, il y a quelques cas un peu plus médiatiques que d’autres sur ce genre de découvertes, les plus connus étant ceux de :

… mais il y en a un paquet d’autres dont je n’ai pas forcément parlé publiquement comme celui d’une grosse société de paiement électronique américaine qui ne reconnait même pas sa négligence ou à contrario avec des administrations publiques qui sont de plus en plus efficaces dans la résolution des problèmes qu’on leur remonte.

Mais prévenir une société d’une brêche de sécurité, quand elle est manifeste, il ne faut pas se leurer, ça comporte aussi pas mal de risques. Aussi de nombreux internautes à l’oeil avertis repérant ce genre de failles ne s’aventurent même pas à essayer d’avertir les concernés. Et pour cause, quand on voit la réaction d’un Tati face à Kitetoa, on y réfléchit à deux fois.

Le verdict et ses implications

La délibération du tribunal est intéressante, tant sur le fond que sur la forme. Ma relaxe a été prononcée en une heure, ce qui est ultra rapide pour une affaire qui touche à des problématiques techniques. Ceci est un bon signe car met en évidence une montée en compétence des juges face aux problématiques liées à Internet.

Il ressort donc du verdict que :

- La notion d’accès et maintient frauduleux dans le système de traitement automatisé de données de l’ANSES n’a pas été retenue attendu qu’il était constant que les documents étaient bien publiquement accessibles suite à un défaut de sécurisation du répertoire qui les contenait. Si je devais reprendre l’image évoquée par le procureur, à savoir « c’est comme si on rentrait dans une boulangerie et que l’on se servait », j’expliquerais que la boulangerie n’avait ni mur, ni porte, ni enseigne, ni boulanger.

- La notion de vol de données informatiques est un point de droit particulièrement intéressant que toutes les personnes qui se sont intéressées à l’échange de produits culturels sur Internet se sont déjà posées. Quand Universal Music ou le SNEP vous crache à la figure à coup de campagnes de pub à plusieurs millions d’euros pour vous dire que « le téléchargement c’est du vol », nous aurons au moins une jurisprudence pour leur expliquer qu’on ne vole pas des fichiers : on les copie, on les reproduit, au pire, on les contrefait, mais on ne les soustrait pas. N’en déplaise à l’ami Enrico pour qui le téléchargement c’est du vol à main armée »

Le « vol de données » est un terme que l’on retrouve assez régulièrement dans des articles de presse. J’aurais au moins appris que ce terme est erroné juridiquement.

Du temps perdu ?

30 heures de garde à vue, ça fait à mon sens beaucoup pour une publication de documents publics sur des questions de santé publique. Mais ce n’est pas là plus grosse « perte de temps ».

Cette non-affaire aura mobilisé :

- le service informatique de l’ANSES,

- 4 enquêteurs de la DCRI,

- un magistrat pour mettre en route la procédure,

- un tribunal,

- les personnes que j’ai sollicité pour obtenir des témoignages concernant des points techniques,

- mon avocat Maître Olivier Iteanu que je remercie pour la justesse de ses conclusions et son expertise reconnue sur ces questions.

On parle donc de centaines d’heures en temps cumulé si on additionne le temps de tous les intervenants. Ce temps a un coût financier. Le caractère technique de l’enquête engendre un coût financier important au regard de la gravité des faits. Et ça, en tant que contribuable, je suis le premier à le regretter, je présente donc mes excuses à tous les contribuables qui ont financé ce mauvais scénario.

Je ne suis pas cependant d’accord pour dire que c’était du temps « perdu », car ce temps sera toujours du temps et des soucis en moins pour d’autres personnes qui pourraient être confrontées à des affaires plus ou moins similaires, ou faisant appel à des points de droit de cette décision.

Note à l’attention de l’ANSES

Je regrette sincèrement que les publications incriminées aient pu troubler la tranquillité de l’ANSES dont le rôle est d’une importance capitale. Ce n’était évidemment pas le but de ces publications qui s’inscrivaient dans une démarche d’information citoyenne. La technicité de ces documents ne me permettait pas de prendre conscience que certains d’entre eux puissent créer de l’anxiété dans la population. Tous ces chiffres n’éveillaient en moi que des questions et une envie de compréhension, ce fut d’ailleurs le sens de mes appels publics sur Twitter et même sur l’un des articles incriminés.

Billets aléatoirement en relation... ou pas:

- Comment j’ai finalement pas déménagé ma connexion Bouygues et pourquoi je me casse

- De l’engagement

- Du troll Google vs privacy

- De la polémique Google sur la vie privée

- Monsieur Google Plus : VA TE FAIRE FOUTRE !